Tabla de contenido:

- Paso 1: Truecrypt… ¡Solo búscalo en Google

- Paso 2: Bueno, sí. No duh

- Paso 3: cuando lo ejecuta …

- Paso 4: Ahora … elige

- Paso 5: Proporcione el tamaño del volumen y las opciones de cifrado

- Paso 6: ¡Tenga una buena contraseña

- Paso 7: ¡Ahora, mueva su mouse aleatoriamente a través de la alfombrilla

- Paso 8: ¡Es hora de ver los resultados

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:45.

- Última modificación 2025-01-23 14:40.

Bueno, es posible que se pregunte, ¿qué diablos es Truecrypt? Bueno, Truecrypt es un programa que le permite cifrar una gran cantidad de datos y es muy fácil de hacer. Así que síguelo. Los métodos de cifrado incluyen AES-256, Serpent y Twofish (una combinación de los algoritmos AES y Serpent). Si se lo está preguntando, Twofish es mi favorito personal. T rue C rypt Software de cifrado de disco de código abierto gratuito para Windows Vista / XP, Mac OS X y Linux Características principales: "Crea un disco virtual cifrado dentro de un archivo y lo monta como un disco real. "Cifra una partición completa o un dispositivo de almacenamiento, como una unidad flash USB o un disco duro." Cifra una partición o unidad donde Windows está instalado (autenticación previa al arranque). "El cifrado es automático, en tiempo real (en sobre la marcha) y transparente. "Proporciona dos niveles de negación plausible, en caso de que un adversario le obligue a revelar la contraseña: 1) Volumen oculto (esteganografía) y sistema operativo oculto. 2) No se puede identificar ningún volumen TrueCrypt (los volúmenes no se pueden distinguidos de los datos aleatorios). "Algoritmos de cifrado: AES-256, Serpent y Twofish. Modo de funcionamiento: XTS. Puede encontrar más información sobre las características del software en la documentación.

Paso 1: Truecrypt… ¡Solo búscalo en Google

Bueno, eso o ve aquí. Haga clic en descargas y descargue su versión, ya sea para Mac os x o Windows. Yo mismo no recomendaría que descargue el código fuente y lo cambie, ya que un pequeño error hará que todo el archivo se corrompa. Pero, no soy tú, ¿verdad?

Paso 2: Bueno, sí. No duh

También necesita instalarlo en su computadora, así que instálelo donde sea mejor para usted. Después de eso, ¡ejecútalo!

Paso 3: cuando lo ejecuta …

Cuando lo ejecute, le dará una lista de unidades virtuales en las que puede colocar sus datos cifrados. Haga clic en Crear volumen y aparecerá el asistente de creación de volumen de Truecrypt. Elija con el que se sienta cómodo, pero le recomendaré que no elija uno de los otros, ya que es posible que ahora no sepa lo que está haciendo.

Paso 4: Ahora … elige

El siguiente paso es elegir dónde guardar su archivo o carpeta. Pongo el mío en el escritorio para facilitar el acceso. Aún puedes elegir. Si hace clic en un archivo, eliminará su contenido. Así que ten cuidado.

Paso 5: Proporcione el tamaño del volumen y las opciones de cifrado

Llene estos formularios. Solo para decirte, el tamaño del volumen para un archivo FAT no puede ser menor a 275 kb, y el tamaño más pequeño para un volumen NTFS es 2829 kb. Los bytes predeterminados en los que se coloca es mb, ¡así que asegúrese de cambiarlo si necesita kb o gb!

Paso 6: ¡Tenga una buena contraseña

Crea la contraseña más larga posible que puedas recordar y que puedas recordar, porque otros pueden usar la piratería por fuerza bruta para piratear estos archivos. Mi ejemplo de una buena contraseña es MIT08songki1979park1116. Este tipo de contraseñas alfanuméricas son bastante difíciles de descifrar.

Paso 7: ¡Ahora, mueva su mouse aleatoriamente a través de la alfombrilla

Aquí es donde puede elegir si desea un archivo FAT o un archivo NTFS. También puede configurar la opción de clúster, y si desea que sea dinámica. Ahora, puede mover el mouse de la forma más aleatoria posible para "aumentar la fuerza criptográfica de su archivo". Sólo tontear.

Paso 8: ¡Es hora de ver los resultados

Ahora, en mi escritorio, tengo un archivo encriptado. Ahora, haga clic derecho, abra con True crypt, presione seleccionar archivo y monte el archivo. Luego, le pedirá su contraseña y le mostrará su archivo. haga doble clic en eso, ¡y luego podrá leer las cosas adentro! ¡Hurra!

Recomendado:

Recordatorio de pertenencias personales: 5 pasos

Recordatorio de pertenencias personales: Creo que todos tenemos experiencias similares de olvidarnos de llevar nuestras pertenencias después de salir de casa. Ese es un error común que cometemos en todas nuestras vidas cotidianas. Para evitar eso, tengo una idea de un dispositivo que puede recordarnos que formemos f

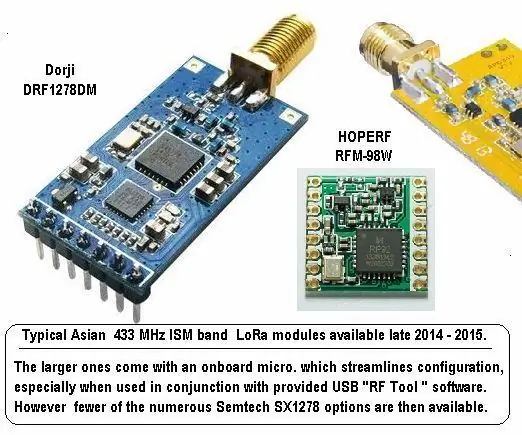

¡Presentamos LoRa ™ !: 19 pasos

¡Presentamos LoRa ™!: LoRa ™ = Telemetría de datos inalámbrica de largo alcance y se relaciona con un enfoque radical de modulación de datos de espectro ensanchado inalámbrico bidireccional VHF / UHF que se ha desarrollado recientemente & marca registrada (™) por Semtech - una multinacional estadounidense electa desde hace mucho tiempo (1960)

Presentamos 'Deodorino': el Arduino controlado por infrarrojos en una barra desodorante vacía. Haga clic en la primera foto: 7 pasos

Presentamos 'Deodorino': el Arduino controlado por infrarrojos en una barra desodorante vacía. Haga clic en la primera foto: ahora en detalle

Cómo exportar lo más destacado de Kindle (documentos personales incluidos): 6 pasos

Cómo exportar lo más destacado de Kindle (documentos personales incluidos): originalmente, esta fue una publicación de mi blog. Me di cuenta de que estaba escribiendo muchas publicaciones de bricolaje que eran adecuadas para convertirlas en instructivos, así que pensé en volver a publicar las publicaciones aquí. Puedes leer las publicaciones originales en mi blog aquí. El instructable tiene abeja

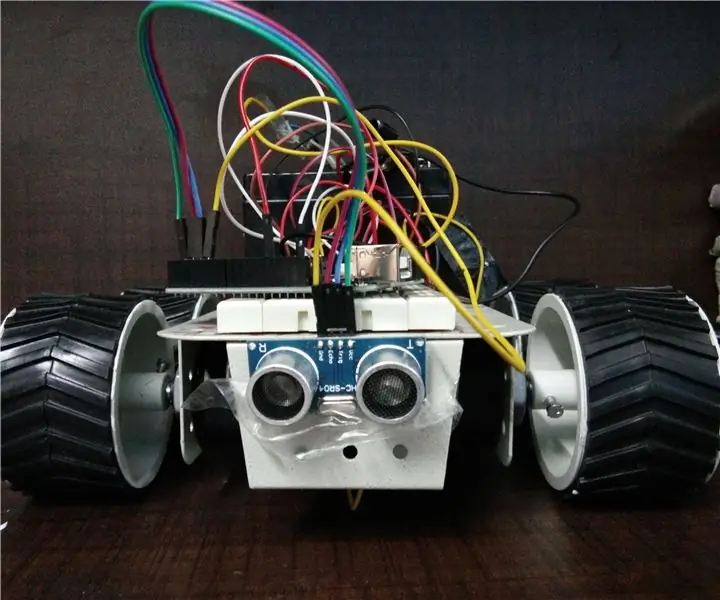

ROBOT PARA EVITAR OBSTÁCULOS PERSONALES: 5 Pasos (con Imágenes)

ROBOT DE EVITACIÓN DE OBSTÁCULOS PERSONALES: ESTE ES UN ROBOT DE EVITACIÓN DE OSBTISCALES ESTO SE ESTÁ CREANDO EN SÓLO 5 PASOS FÁCILES Y PEQUEÑOS Esto podría costarle de 10 a 20 dólares o menos