Tabla de contenido:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:43.

- Última modificación 2025-01-23 14:40.

Una red Wi-Fi oculta es útil por varias razones. El primero es para empresas. Una red corporativa oculta puede permitir que los dispositivos de la empresa se conecten a ella y, luego, al configurar una red de invitados visible, puede proporcionar sin ambigüedad W-Fi gratuito a los clientes. Esto es útil para cualquier tienda que busque proporcionar Wi-Fi. Para uso doméstico, se puede utilizar de forma similar. Al configurar una red doméstica oculta, sus dispositivos, como televisores inteligentes, termostatos inteligentes y otros dispositivos conectados a Internet, pueden conectarse a una red con una contraseña de alta seguridad. Luego, al configurar una red para invitados, puede dar libremente su contraseña de Wi-Fi sin preocuparse de que los dispositivos de sus amigos sean pirateados y se propaguen a cualquier dispositivo en su red.

Materiales necesitados:

1. Punto de acceso inalámbrico o enrutador capaz de crear una red Wi-Fi. (En esta guía se denomina AP)

Ambos dispositivos pueden realizar el mismo propósito, pero algunos enrutadores no pueden crear redes Wi-Fi. Asegúrese de que su dispositivo elegido pueda crear una red Wi-Fi consultando su manual. En esta guía utilizaré un Trendnet TEW-814DAP. Esto se denominará AP durante el resto de la guía.

2. Computadora con puerto Ethernet.

Si el AP admite la configuración con Wi-Fi, se puede usar un teléfono celular en lugar de una computadora o una computadora sin un puerto Ethernet. Si el AP debe configurarse con una conexión por cable, se requiere una computadora con un cable Ethernet. Esto se determinará en un paso posterior.

3. Cable Ethernet

Como en el paso 2, determine si se requiere la configuración de Ethernet. Si la configuración de Wifi es una opción, no es necesario un cable Ethernet.

Paso 1: inicializar su AP

Si tiene un nuevo punto de acceso o enrutador de la caja, puede omitir este paso.

Si está utilizando un AP antiguo, lo restableceremos a la configuración predeterminada.

Casi todos los puntos de acceso tienen un botón de reinicio. Con el AP desconectado, mantenga presionado el botón de reinicio, conecte el AP y continúe presionando el botón de reinicio durante 15 segundos. Luego suelte el botón. Si no tiene un botón de reinicio, consulte el manual de su AP.

Ahora, su AP debería restablecerse a su configuración predeterminada de fábrica.

Paso 2: Conexión física a su AP

Dependiendo de su AP, tendrá la opción de conectarse a través de un cable ethernet (una conexión por cable) o a una red temporal (una conexión inalámbrica). Consulte el manual del usuario de su enrutador si no se ve fácilmente.

Por ejemplo, en el punto de acceso de Trendnet de ejemplo, hay una etiqueta (que se muestra arriba) que muestra un nombre de Wi-Fi y una clave de Wi-Fi. Si ve esta información, significa que puede conectarse a su AP de forma inalámbrica.

Si tiene una conexión por cable:

Conecte su computadora al punto de acceso con el cable Ethernet.

Si tiene una conexión inalámbrica:

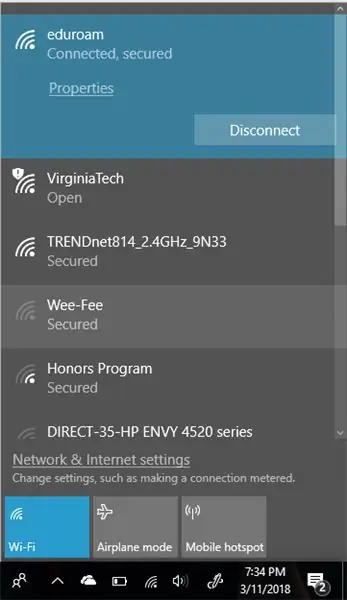

Conecte su computadora al punto de acceso a través de la conexión inalámbrica que crea. Por ejemplo, el punto de acceso Trendnet que estoy usando crea la red TRENDnet814_2.4GHz_9N33, que es visible desde mi computadora portátil cuando busco conexiones Wi-Fi. Puede ver esto en la imagen adjunta a este paso.

Paso 3: Configuración básica de AP

Algunos puntos de acceso contienen un asistente. Si sigue el asistente, es posible que descubra que el asistente cubre muchos, si no todos, estos pasos.

Paso 1. Dé una nueva contraseña al punto de acceso.

En la mayoría de los puntos de acceso, hay una sección de administración donde puede cambiar la contraseña del AP. En mi ejemplo, está en Principal-> Contraseña.

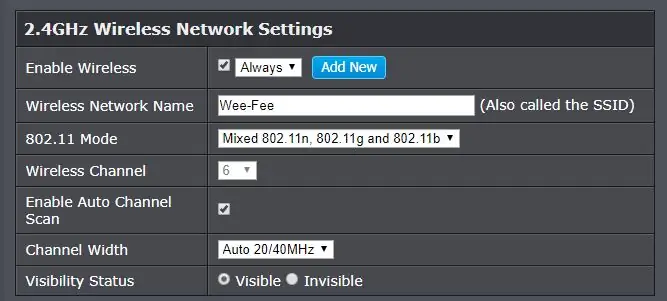

Paso 2. Dele a su red un nuevo SSID

El SSID es el nombre de su red. Desea que esto sea único, para que sus dispositivos no se confundan con otro punto de acceso con el mismo nombre.

Paso 3. Proporcione el cifrado y la contraseña de su red

Para cada red, desea una contraseña y un cifrado para mantener a los usuarios no deseados fuera de la red. Elija WPA2 a menos que tenga una infraestructura adicional, ya que WPA Enterprise requiere servidores adicionales y WEP es trivial para piratear.

Después de realizar estos cambios, ¡NO OLVIDE PULSAR GUARDAR! Si no presiona guardar, el AP permanecerá en sus valores predeterminados.

Paso 4: Oculte la red

En algunos puntos de acceso, esto se encuentra en la sección básica, en otros, en la sección avanzada.

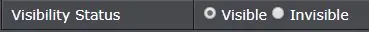

Lo que está buscando es un cuadro con la etiqueta Red oculta o Visible / Invisible.

En el ejemplo AP, está bajo una etiqueta de Estado de visibilidad, con las opciones de Visible e Invisible. Para ocultar mi red, elegí la opción Invisible.

Una vez más, ¡NO OLVIDE HIT SAVE!

Paso 5: conéctese a su red oculta

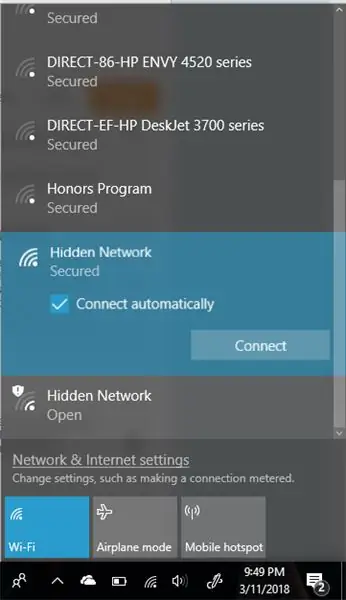

Para conectarse a su red, casi todos los dispositivos tienen un botón de red oculto obvio.

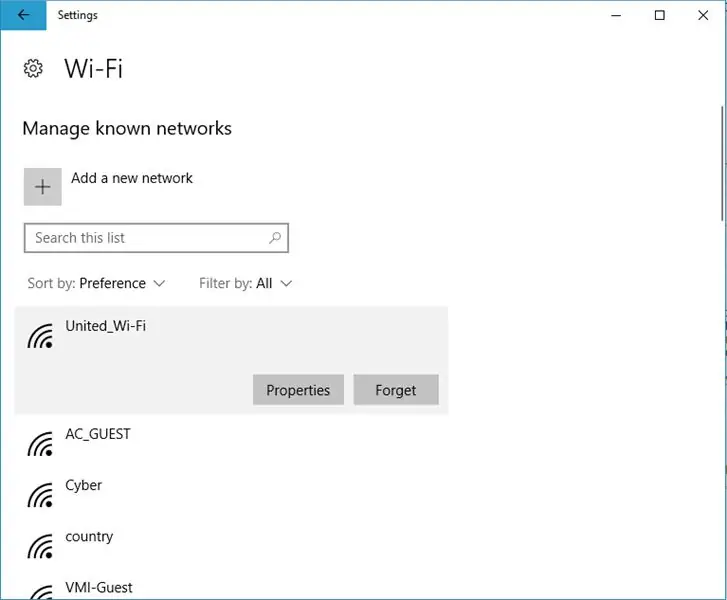

La captura de pantalla de este paso muestra cómo conectarse en una computadora con Windows 10.

Hay una opción para conectarse automáticamente en ambas ventanas de conexión. Recomiendo marcar esta casilla para que no tenga que conectarse manualmente a la red cada vez que desee conectarse a la red oculta.

Paso 6: Consejos y trucos finales

Si ha utilizado su computadora portátil para conectarse a otras redes cercanas y desea conectarse automáticamente a la red oculta, le recomiendo que elimine las otras redes de la memoria.

Es posible que no pueda conectarse a una red oculta con todos los dispositivos inteligentes. Algunos fabricantes no brindan la capacidad a sus usuarios y otros la esconden detrás de los menús.

Recomendado:

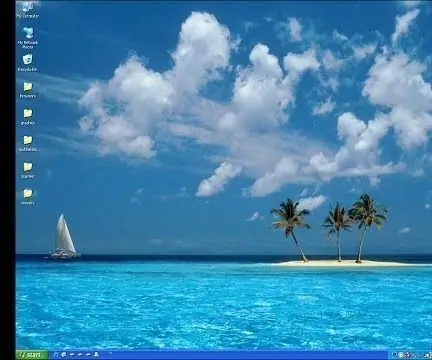

Carpeta Oculta !!: 3 Pasos

Carpeta Oculta !!: Este Instructable le mostrará cómo hacer una carpeta oculta en el escritorio de su computadora Suscríbase a mi canal Gracias

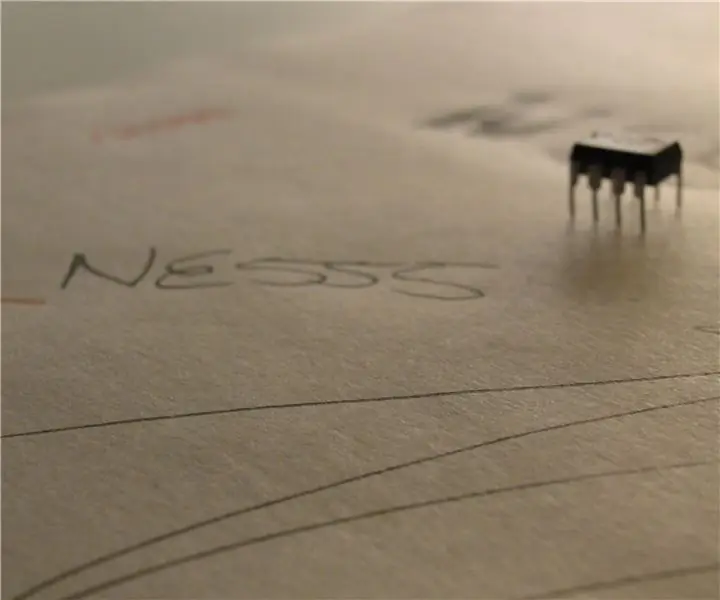

Temporizador NE555 - Configuración del temporizador NE555 en una configuración estable: 7 pasos

Temporizador NE555 | Configuración del temporizador NE555 en una configuración estable: El temporizador NE555 es uno de los circuitos integrados más utilizados en el mundo de la electrónica. Tiene la forma de DIP 8, lo que significa que cuenta con 8 pines

Cámara de seguridad oculta: Edición de máscara: 4 pasos

Cámara de seguridad oculta: Edición de máscara: La seguridad es un concepto importante que se incorpora a todos los aspectos de nuestras vidas. Intentamos hacer que nuestras vidas sean lo más seguras posible. Dado que los datos son cada vez más importantes cada día, la gente no quiere que los intrusos entren en sus oficinas y espíen

Cámara oculta Pi: 6 pasos (con imágenes)

Pi Hidden Camera: este es un gran proyecto de fin de semana que se realiza con una Raspberry Pi y un módulo de cámara Pi, que también funcionará como una cámara de seguridad para su sala de estar o sala de estudio. También quería mencionar que la inspiración para este proyecto es un instructab

Unidad flash oculta en Mouse Dongle: 6 pasos (con imágenes)

Unidad flash oculta en Mouse Dongle: Ocultar unidades flash USB con datos confidenciales no es muy fácil, y lo último que desea es perder todos sus archivos. Hoy, ocultaremos nuestra unidad flash dentro del receptor de un mouse inalámbrico, para que nunca pierda la unidad, porque yo