Tabla de contenido:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:40.

- Última modificación 2025-01-23 14:39.

Si desea estar seguro de que nadie más que usted puede leer su correo electrónico, debe cifrarlo. Le sorprendería saber quién querría leer su correo electrónico. Yo era Uno de los mejores sistemas de cifrado se llama cifrado GPG, que es una versión de código abierto del cifrado PGP. PGP significa Pretty Good Privacy y en realidad es una subestimación hecha por un programador que no quería ser demasiado optimista sobre lo seguro que es. Sin embargo, resulta que PGP ha demostrado ser extremadamente bueno. Ha existido por muchos años, siendo mantenido por los mejores codificadores del mundo y no ha sido descifrado En este Instructable, lo guiaré a través del proceso simple de configurar GPG y luego instalar un complemento de Firefox que hará es fácil encriptar su Gmail.

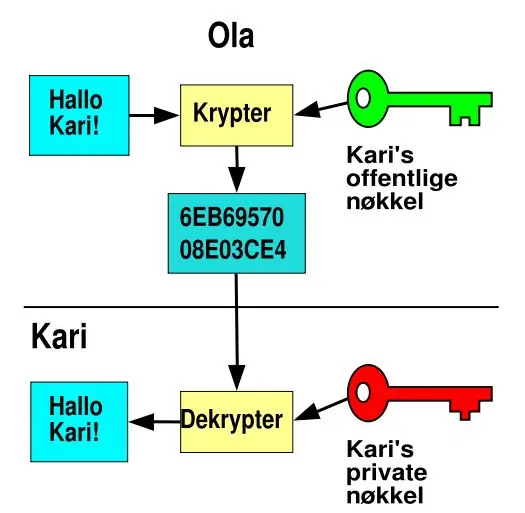

Paso 1: cómo funciona

El principio detrás del cifrado GPG es sencillo. Cualquiera que quiera jugar crea una clave pública y una clave privada. Tu clave pública es la parte del cifrado que haces pública. Su clave privada es la parte del cifrado que nunca comparte con nadie bajo ninguna circunstancia. Las dos claves funcionan juntas, por lo que necesita ambas para descifrar cualquier cosa. Para enviar un mensaje cifrado a alguien, bloquea el mensaje con su clave pública y, cuando lo recibe, puede desbloquearlo con su clave privada. Si quieren responder, codifican el mensaje con su clave pública y usted puede leerlo con su clave privada. Por supuesto, esto solo funciona siempre que pueda confiar en que se le ha dado la clave pública correcta y que sabe con quién estás hablando. Una de las formas de hacer esto es tener una fiesta de firma de claves con tus amigos cercanos. Todos se presentan en un lugar determinado en un momento determinado e intercambian claves públicas. Luego, tiene una lista de claves públicas confiables con las que puede comunicarse. Esto a menudo se conoce como una red de confianza.

Paso 2: instale GPG en su sistema operativo

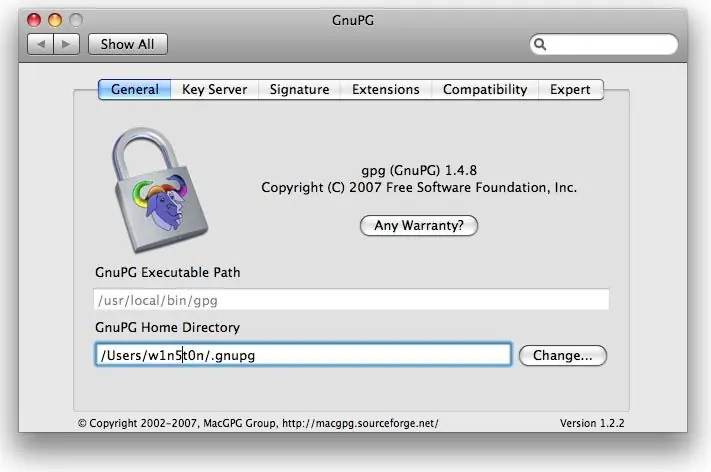

Como dije antes, proteger su correo electrónico es un proceso de dos pasos. Primero, tenemos que instalar GPG en nuestro sistema operativo. Configurar Gmail es el siguiente paso. Conseguí que GPG funcionara en Mac OS X sin demasiados problemas. Usé las instrucciones y descargas en https://macgpg.sourceforge.net/ y resumí el proceso a continuación. Si está en OS X, abra ese enlace en otra ventana y prepárese. Para otros sistemas operativos, puede consultar los enlaces en https://www.gnupg.org/download/. ¡Ahora, comience a descargar e instalar! He adaptado la información de las preguntas frecuentes de Mac GPG, por lo que también puede ir allí para obtener más detalles. Estas son las cosas que descargué (debe ir a la página de descargas y obtener la última versión):

- Guardia de privacidad GNU 1.4.8

- Preferencias GPG 1.2.2

- Acceso a llavero GPG 0.7.0

Primero, abra el DMG para GPG que descargó y ejecute el instalador. Solo usé todos los valores predeterminados. Este es el motor de cifrado real en el que se ejecuta todo lo demás. Una vez que se complete la instalación, abra una ventana de Terminal y escriba gpg, luego presione [Regresar]. Mi instalación me dio un "Adelante y escribe tu mensaje …", lo que creo que significa que GPG estaba en funcionamiento, así que ctrl-C salí de eso y cerré la ventana de Terminal. A continuación, instalé Preferencias de GPG. Eso puso un icono de GPG en mi panel de Preferencias del Sistema; No cambié nada Finalmente, instalé GPG Keychain Access. Esto fue fácil: simplemente descomprima el archivo ZIP y arrastre la aplicación a su carpeta de Aplicaciones. Por cierto, también puedes hacer todo esto desde la línea de comandos. Aquí hay un gran tutorial para eso. Siguiente: ¡Configura Gmail y comienza a enviar mensajes seeekrit!

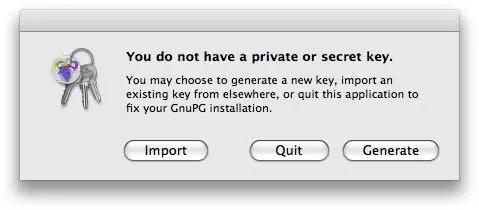

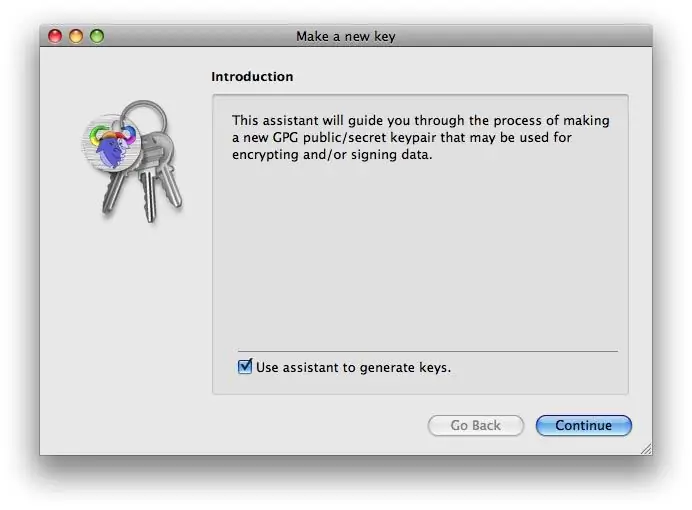

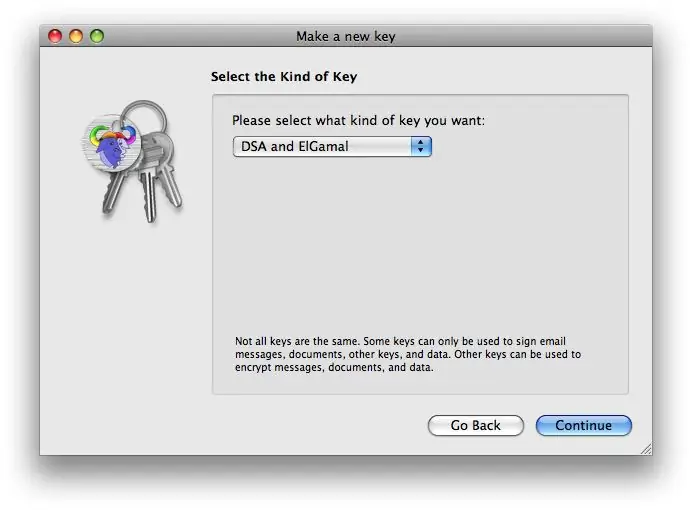

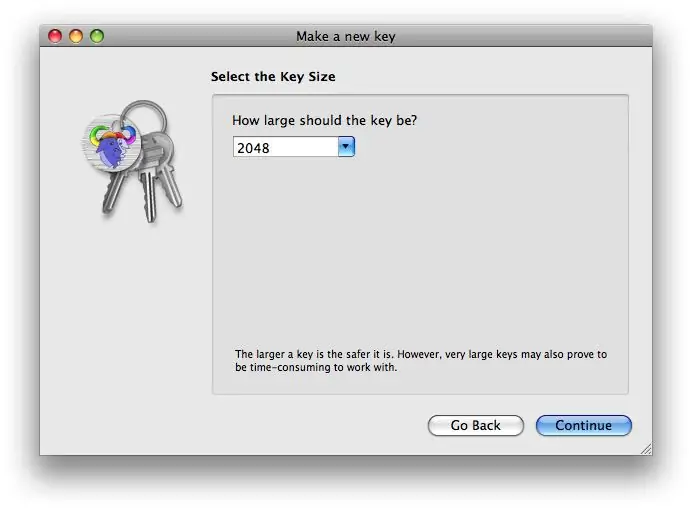

Paso 3: genera algunas claves

Luego, ejecuté la aplicación y me hizo generar mis dos claves (una pública y otra privada). Escribí mis contraseñas secretas que, por supuesto, nunca le diré a nadie. El último paso con mis claves fue seleccionar mi clave pública y exportarla a un archivo de texto. Una vez que haga esto, puede adjuntarlo o copiar y pegar el contenido en un correo electrónico para enviárselo a sus amigos con PGP / GPG.

Paso 4: Abra una cuenta de Gmail anónima

Antes de poder cifrar cualquier cosa, debe asegurarse de abrir una cuenta de Gmail que de ninguna manera se pueda rastrear hasta usted. Esto significa que debe ser liberal al darles su nombre real y dirección cuando se registre. También debe utilizar siempre un servidor TOR.

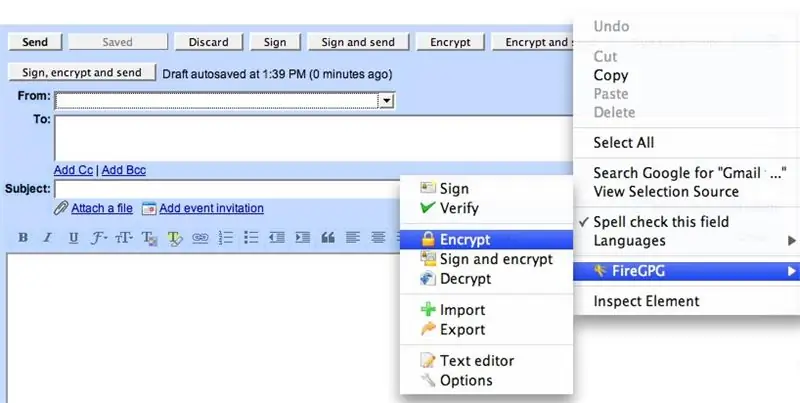

Paso 5: Instale FireGPG en Firefox

Una vez que haya hecho todo lo que necesita para instalar FireGPG en Firefox. Vaya a este enlace y haga clic en el enlace para descargarlo en su computadora. Desde aquí debería guiarte a través del proceso. Reinicia Firefox, y ahora tienes nuevos botones en tu vista de redacción para encriptar y firmar mensajes. ¡Ahora puedes discutir tus nefastos planes en privado!

Paso 6: ¡Cifre cualquier cosa

Cifrar su Gmail es solo un ejemplo. Ahora que tienes GPG instalado, hay un montón de programas que puedes usar para encriptar y firmar cosas. Por ejemplo: GPGDropThing: este es un programa simple que le permite cifrar texto a personas cuyas claves públicas están en su anillo de claves, y también le permite descifrar mensajes que han escrito. GPGDropThing es especialmente útil cuando se escribe correo cifrado a sus amigos, ya que algunos clientes no tienen soporte GPG integrado. Hasta ahora, sólo Apple Mail y Mulberry tienen soporte GPG. Puede cifrar texto en su disco duro, de esta manera, o incluso pegar fragmentos cifrados en su IMs. GPGMail: para cifrar su correo electrónico a través de Mail.app de Apple.

Recomendado:

Captura de imágenes activada por movimiento y correo electrónico: 6 pasos

Captura de imágenes activadas por movimiento y correo electrónico: nos basamos en los proyectos ESP32-CAM anteriores y creamos un sistema de captura de imágenes activadas por movimiento que también envía un correo electrónico con la imagen como archivo adjunto. Esta compilación utiliza la placa ESP32-CAM junto con un módulo de sensor PIR que se basa en el AM312

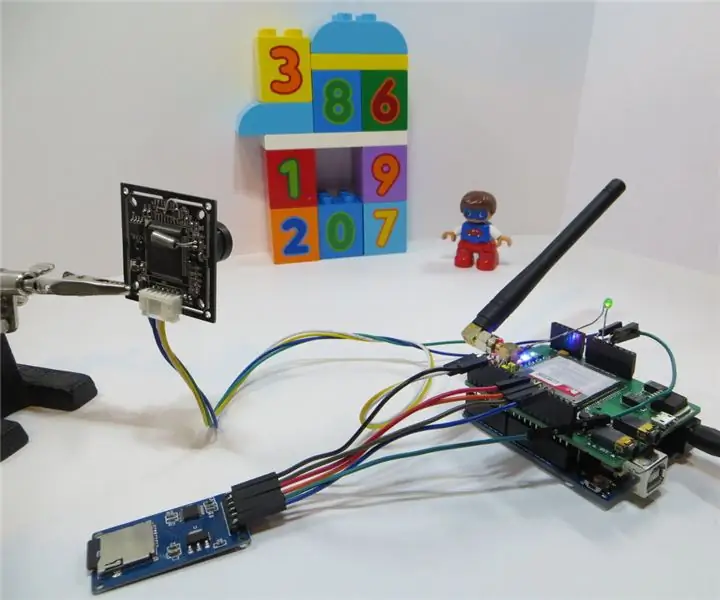

Cámara de correo electrónico Arduino Security 3G / GPRS con detección de movimiento: 4 pasos

Cámara de correo electrónico Arduino Security 3G / GPRS con detección de movimiento: En este manual, me gustaría contarle acerca de una versión de cómo construir un sistema de vigilancia de seguridad con un detector de movimiento y enviar fotos al buzón a través del escudo 3G / GPRS. otras instrucciones: instrucción 1 e instrucción

La cámara web más sencilla como cámara de seguridad: detección de movimiento e imágenes enviadas por correo electrónico: 4 pasos

Cámara web más sencilla como cámara de seguridad: detección de movimiento e imágenes enviadas por correo electrónico: ya no es necesario descargar o configurar el software para obtener imágenes de detección de movimiento desde su cámara web a su correo electrónico; simplemente use su navegador. Utilice un navegador Firefox, Chrome, Edge u Opera actualizado en Windows, Mac o Android para capturar la imagen

Monitoree los galones del tanque de aceite de calefacción con correo electrónico, SMS y alertas Pushbullet: 9 pasos (con imágenes)

Monitoree los galones del tanque de aceite de calefacción con correo electrónico, SMS y alertas pushbullet: INFORMACIÓN DE SEGURIDAD: En caso de que alguien quiera saber si " esto es seguro de construir / instalar " - He llevado esto a 2 compañías petroleras diferentes para comentarios / consideraciones de seguridad, y lo he dirigido por el asistente de prevención de incendios C del departamento de bomberos

Cómo reenviar su correo TIGERweb a su cuenta de correo electrónico: 5 pasos

Cómo reenviar su correo de TIGERweb a su cuenta de correo electrónico: Seamos realistas, es difícil verificar el correo de TIGERweb. Microsoft Outlook Web Access es lento, defectuoso y, en general, desagradable de usar. Ahí es donde entra en juego este tutorial. Una vez que haya terminado aquí, es de esperar que pueda verificar toda su TIGERweb e-ma