Tabla de contenido:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:44.

- Última modificación 2025-01-23 14:40.

Cuando te conectas, dejas huellas por todos lados. Podrías estar pasando el rato con amigos en mensajería instantánea, visitando sitios web o descargando música. Si vives en un país donde los fisgones están fisgoneando en lo que hacen los ciudadanos comunes en línea (como, eh, los EE. UU.), Quieres una forma de cubrir esos rastros. Sin embargo, si estás en la escuela, entonces es aún peor. No importa en qué país te encuentres, lo más probable es que tu acceso a Internet sea tan espiado como cualquier estado policial del mundo. Entonces, ¿cómo podemos escapar de nuestras pequeñas prisiones virtuales? En este Instructable, le contaré sobre algo llamado Tor (El enrutador de cebolla). Le diré cómo funciona y luego ofreceré algunas instrucciones simples sobre cómo conectar su navegador web. ¡No más ser fisgoneado!

Paso 1: Cómo funciona Tor

Un "enrutador de cebolla" es un sitio de Internet que toma solicitudes de páginas web y las pasa a otros enrutadores de cebolla y a otros enrutadores de cebolla, hasta que uno de ellos finalmente decide buscar la página y volver a pasarla a través de las capas del cebolla hasta que te alcance. El tráfico a los enrutadores de cebolla está encriptado, lo que significa que la escuela no puede ver lo que estás pidiendo y las capas de la cebolla no saben para quién están trabajando. Hay millones de nodos: el programa fue creado por la Oficina de Investigación Naval de EE. UU. Para ayudar a su gente a sortear la censura en países como Siria y China, lo que significa que está perfectamente diseñado para operar en los confines de un alto promedio estadounidense. La escuela Tor funciona porque la escuela tiene una lista negra limitada de direcciones traviesas que no debemos visitar, y las direcciones de los nodos cambian todo el tiempo; de ninguna manera la escuela podría realizar un seguimiento de todas ellas. Aquí hay una descripción más completa, pero vayamos a instalar Tor.

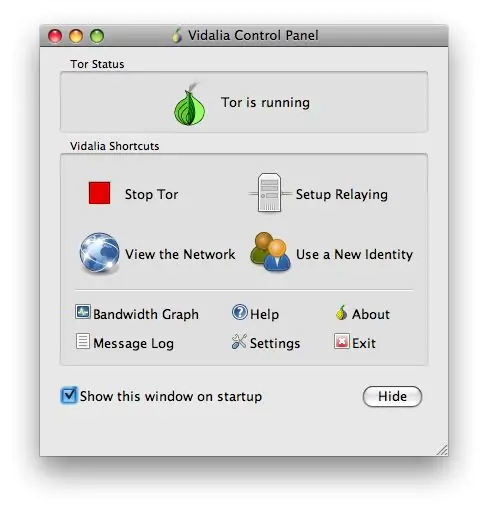

Paso 2: instala Tor

Tor es bastante fácil de instalar. Puede dejar la mayoría de los valores predeterminados como están. Primero, vaya a la página de descarga para obtener la última versión de Vidalia (que incluye Tor y algunas otras buenas aplicaciones de privacidad). Obtenga la correcta para su sistema operativo. Luego siga las instrucciones para instalarlo. Las guías "Instalar y configurar" junto a cada paquete en esa página son realmente útiles. A continuación se muestra una captura de pantalla de la aplicación Vidalia instalada en OS X. La ventana muestra que Tor está en funcionamiento, ¡listo, protégeme! A continuación, tenemos que configurar el programa de Internet que más utilizo: mi navegador web.

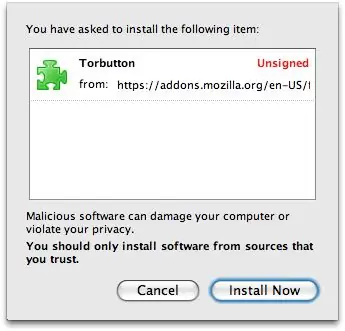

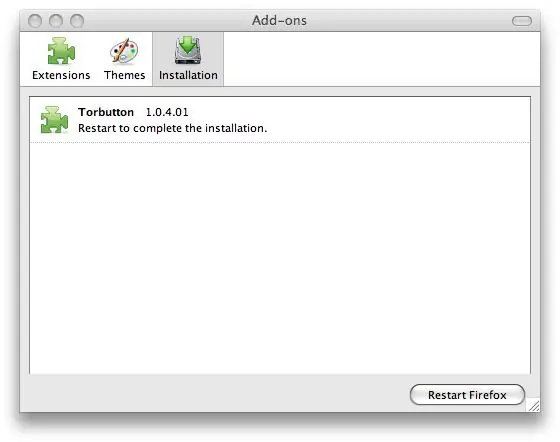

Paso 3: configura tu navegador web con Tor

… y cuando digo "navegador web", me refiero a "Firefox". Porque, ¿qué más usarías? Configurar TOR con Firefox también es muy fácil, ya que hay un complemento listo para usar para Firefox: Torbutton. Simplemente vaya a este enlace para descargar el complemento, instálelo y reinicie Firefox para que se ejecute. Cuando esté instalado correctamente, verá un enlace en la parte inferior derecha de la ventana de su navegador, que dice "Tor deshabilitado". Simplemente haga clic en eso y cambiará a "Tor habilitado". A continuación se muestran una serie de capturas de pantalla para ayudarte. Una vez que se esté ejecutando, ¡estás protegido! Todos sus datos se ejecutarán de computadora en computadora y cambiarán de ruta, ocultando su ubicación. Las páginas web se cargarán un poco más lentamente debido a esto, pero cuando necesita conectarse en línea de manera segura, es un pequeño precio a pagar. BTW, cuando digo que está protegido, me refiero a que está protegido en su mayor parte. Sigue leyendo; mi último paso habla de otras cosas que puede hacer para mejorar aún más su seguridad.

Paso 4: Ahora, tenga cuidado

Tener Tor en funcionamiento no ayudará si comete un error. Lo primero que debe hacer es recordar siempre habilitar Tor cuando esté en línea. Tal vez desee mantener un perfil en un sitio en algún lugar (¡como Instructables!) Que nadie pueda rastrear hasta usted. Si olvida e inicia sesión solo una vez sin Tor habilitado, su ubicación real se registrará en los registros. En segundo lugar, puedes empezar a utilizar Tor-ifing con tus otras aplicaciones de Internet: clientes de mensajería instantánea, correo electrónico, etc. Hay más información sobre esto aquí en la wiki de Tor. La seguridad informática es una carrera armamentista constante. Hay personas inteligentes en todo el mundo (delincuentes, fisgones del gobierno, sin mencionar los ADULTOS en tu escuela) que siempre están tratando de ver lo que estás haciendo o bloquear el lugar al que quieres ir. Ninguna seguridad es perfecta y ellos encontrarán formas de socavar tus defensas. Buena suerte, ahí fuera.

Recomendado:

Haga un cubo de espejo infinito FÁCIL - SIN impresión 3D y SIN programación: 15 pasos (con imágenes)

Haga un cubo de espejo infinito FÁCIL | SIN impresión 3D ni programación: a todo el mundo le gusta un buen cubo infinito, pero parece que sería difícil de hacer. Mi objetivo para este Instructable es mostrarte paso a paso cómo hacer uno. No solo eso, sino que con las instrucciones que te estoy dando, podrás hacer una o

Conéctese a API sin código: 8 pasos

Conéctese a API sin código: esta guía está diseñada para personas que desean lograr algo que requiere el uso de una API, pero que no están muy seguras de cómo comenzar. Ya sabe por qué es útil poder trabajar con una API, y esta guía le mostrará cómo hacerlo

Conéctese a Raspberry Pi en modo sin cabeza usando un teléfono Android También configure WiFi: 5 pasos

Conéctese a Raspberry Pi en modo sin cabeza usando un teléfono Android También configure WiFi: (La imagen utilizada es Raspberry Pi 3 Modelo B de https://www.raspberrypi.org) Este Instructables le mostrará cómo conectar Raspberry Pi con un teléfono Android y también configurar WiFi en Raspberry Pi en modo sin cabeza, es decir, sin teclado, mouse ni pantalla. I

Navegue por el robot con sensores de calzado, sin GPS, sin mapa: 13 pasos (con imágenes)

Navegar robot con sensores de calzado, sin GPS, sin mapa: el robot se mueve en una ruta preprogramada y transmite (a través de bluetooth) su información de movimiento real a un teléfono para realizar un seguimiento en tiempo real. Arduino está preprogramado con ruta y oblu se usa para detectar el movimiento del robot. oblu transmite información de movimiento

Enfriador / soporte para computadora portátil de costo cero (sin pegamento, sin perforaciones, sin tuercas y pernos, sin tornillos): 3 pasos

Enfriador / soporte para computadora portátil de costo cero (sin pegamento, sin perforaciones, sin tuercas y pernos, sin tornillos): ACTUALIZACIÓN: POR FAVOR AMABLE VOTE POR MI INSTRUCTABLE, GRACIAS ^ _ ^ TAMBIÉN PUEDE VOTAR POR MI OTRO CONCURSO ENTRADA EN www.instructables.com/id/Zero-Cost-Aluminum-Furnace-No-Propane-No-Glue-/ O QUIZÁS VOTE POR MI MEJOR AMIGO