Tabla de contenido:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:43.

- Última modificación 2025-01-23 14:40.

A principios de este año, mi esposa perdió el acceso a algunas de sus cuentas. Su contraseña fue tomada de un sitio violado, luego se usó para ingresar a otras cuentas. No fue hasta que los sitios comenzaron a notificarle los intentos fallidos de inicio de sesión que se dio cuenta de que algo estaba sucediendo.

También he hablado con varias personas que dicen que usan la misma contraseña para todos los sitios. Estas dos cosas han sido suficientes para impulsarme a escribir este Instructable.

La seguridad por contraseña es una parte muy pequeña de la seguridad en línea en su conjunto. Casi todas las cuentas requieren algún tipo de inicio de sesión para permitir el acceso a lo que está protegiendo. Esa única cadena es a menudo todo lo que se interpone entre un atacante y su información personal, dinero, fotografías personales o esos puntos de viaje que ha estado recopilando durante años.

Este instructable tiene como objetivo cubrir algunas de las mejores prácticas para crear contraseñas. Si eres alguien que tiene la misma contraseña para todos los sitios web, cuyas contraseñas son un patrón en el teclado, o tienes la palabra "contraseña" en tu contraseña, este instructivo es para ti.

Descargo de responsabilidad

No soy un experto en seguridad. Esta información se ha aprendido e investigado a lo largo del tiempo y es solo una recomendación y un resumen de un tema muy complejo. Este tutorial se escribió a principios de 2018 y puede estar desactualizado cuando lo lea.

TL; DR

Si no le importa todo mi razonamiento y explicación detrás de las contraseñas y solo desea una manera fácil de crear contraseñas seguras, salte al último paso.

Paso 1: hazlo largo

La longitud es un componente muy importante para la seguridad de las contraseñas. Con la velocidad de las computadoras creciendo cada vez más rápido, las contraseñas se pueden probar a velocidades asombrosas. Esto se denomina descifrado de contraseñas por "fuerza bruta". Se trata de vincular todas las combinaciones posibles de caracteres hasta encontrar la que coincida.

En teoría, esto hace que cualquier contraseña se pueda descifrar, con el tiempo suficiente. Afortunadamente, cuanto más larga sea la contraseña, más tardará este tipo de ataque. Cada carácter que agregas a la longitud hace que la dificultad sea mucho más difícil. Si es lo suficientemente largo, podría llevar décadas encontrarlo de esta manera, lo que hace que no valga la pena para un atacante.

Ejemplo

Digamos que tiene una contraseña que solo está en mayúsculas. Esta no es una buena idea, pero es solo con fines ilustrativos. Cada vez que agrega otro carácter a la contraseña, multiplica el número de contraseñas posibles por 26. Si tuviera una contraseña de 1 carácter, tendría 26 contraseñas posibles, 2 caracteres tendrían 676 contraseñas posibles, etc. Esto comienza a crecer rápidamente..

- 26

- 676

- 17576

- 456976

- 11881376

- 308915776

- 8031810176

- 208827064576

- 5429503678976

- 141167095653376

- 3670344486987780

- 95428956661682200

- 2481152873203740000

- 64509974703297200000

- 1677259342285730000000

Como puede ver, cada letra que agrega hace que este ataque sea mucho más difícil y prácticamente imposible con suficientes caracteres. Recuerde, esto es solo con letras mayúsculas. Una vez que se vuelven más complejos, este efecto se magnifica.

Paso 2: hazlo complejo

La complejidad es otro factor importante en la seguridad de las contraseñas. Si alguna vez se viola un sitio web, es probable que se eliminen los nombres de usuario y las contraseñas. Como nivel básico de seguridad, es de esperar que el sitio web tenga las contraseñas hash (similar al cifrado) antes de almacenarlas. Esto significa que se distorsionan antes de ingresar a la base de datos y no hay forma de revertir esta distorsión.

Todo esto suena bien. No importa cuál sea tu contraseña porque está distorsionada, ¿verdad? Ese no es el caso si su contraseña no es compleja. Se utilizan algoritmos de hash estándar (SHA1, MD5, SHA512, etc.) y siempre harán lo mismo de la misma manera. Por ejemplo, si está utilizando SHA1 y su contraseña era "contraseña", se almacenaría en la base de datos como "5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8", siempre.

La creación de hashes requiere tiempo y empuje informático, y calcular todos los hashes posibles para todas las contraseñas posibles es prácticamente imposible. Lo que la gente ha hecho es crear "diccionarios" de contraseñas comunes. Cosas como "contraseña" o "qwerty", por supuesto, estarán allí, así como otras menos comunes. Habrá millones de contraseñas en estos diccionarios y solo tomará unos segundos revisar cada entrada y comparar el hash conocido con el hash de su contraseña. Esto se denomina "ataque de diccionario". Si el tuyo es uno de los que ya se han calculado, la confusión no protegerá tu contraseña y se puede usar en otros sitios.

Además, cambiar letras a números no agrega complejidad. Puede parecer más complejo cambiar E a 3 o I a 1, pero esa es una práctica tan común que no agrega más seguridad. Los programas de craqueo tienen una opción que probará automáticamente esas variaciones.

Paso 3: hazlo único

Recordar contraseñas es difícil. Con nuestras vidas cada vez más en línea, no es raro que cada persona tenga más de 50 cuentas en línea, cada una con su propio inicio de sesión. Esto puede ser muy difícil de controlar.

La forma más común en que las personas manejan esto es eligiendo una contraseña "buena" y usándola en varios sitios web diferentes. Esta es una idea terrible. Todo lo que se necesita es una brecha de seguridad o un sitio web de phishing para obtener su nombre de usuario y contraseña para comenzar a rodar. Los atacantes podrían probar ese nombre de usuario y contraseña en cientos de sitios web en segundos. Esto los llevaría automáticamente a todos los sitios web con el mismo nombre de usuario que el comprometido.

Sé que tener una contraseña diferente para cada sitio parece una tarea abrumadora, pero veremos cómo manejar esto más adelante.

Paso 4: nada personal

Tu información no es tan privada como crees. Una búsqueda rápida en línea podría encontrar fácilmente su fecha de nacimiento o dirección. Si se ha violado otra cuenta, se puede obtener fácilmente incluso más información. Si hay un atacante que está tratando de ingresar a sus cuentas, estas serían contraseñas obvias para intentar. También deja la entrada abierta a familiares, amigos o incluso conocidos.

Paso 5: trate todas las contraseñas con el mismo cuidado

Cuando se trata de sitios web, debe tratar la seguridad de todos ellos con el mismo nivel de atención. Por ejemplo, si tiene un inicio de sesión en el sitio web de su gato favorito, debe tomar las mismas precauciones que el inicio de sesión de su banco. Puede que no parezca mucho perder el acceso a todos esos adorables bigotes, pero eso podría ser solo un trampolín para un atacante. Violar ese sitio web "sin importancia" podría brindarle al atacante más información sobre usted, como un nombre de usuario diferente que haya usado, un correo electrónico diferente que usó para iniciar sesión o información real que podría usarse para desbloquear otros sitios web.

Además, si se trata de un sitio web sin importancia, existe una mayor posibilidad de que no sigan las prácticas de seguridad adecuadas, lo que significa que si su contraseña es larga y compleja, pero no única, y las contraseñas no se codifican correctamente cuando se almacenan, esa contraseña se puede utilizar fácilmente en otros sitios web. Una vez más, el hecho de que el sitio "no sea importante" no significa que su seguridad lo sea.

Paso 6: manténgalo oculto

Bueno: almacenamiento sin conexión

El almacenamiento sin conexión puede ser una buena opción si eres una persona olvidadiza. Tener una memoria USB que guarde bajo llave con sus contraseñas protege contra la mayoría de los ataques, con la excepción de familiares y amigos. En caso de que pierda este dispositivo de alguna manera, asegúrese de que el archivo de contraseña o de todo el disco esté encriptado y que el dispositivo tenga una copia de seguridad en algún lugar muy seguro.

Este método tiene mucha seguridad, pero a costa de la conveniencia.

La razón por la que debería estar fuera de línea se explica con más detalle a continuación. Tenga en cuenta que ahora se realiza una copia de seguridad automática de muchos dispositivos en la nube, incluso si no fue su intención. Además, si alguna vez conecta este dispositivo a un dispositivo que tiene un virus o está comprometido, los datos podrían copiarse fácilmente.

Mejor: recuerda todo

Recuerde todas sus contraseñas. Si tiene un talento increíble, esta podría ser una opción. No hay forma de que alguien los encuentre, y siempre los tienes contigo. Algunas desventajas son que la mayoría de nosotros no somos asombrosos recordando cosas complejas y tendemos a hablar demasiado después de una copa o dos. Especialmente con docenas de contraseñas para recordar, esto probablemente ni siquiera sea una opción para el profano.

Mejor: sin almacenamiento

En el mejor de los casos, no los almacene en absoluto. O recuerde de alguna manera todas sus contraseñas únicas, largas y complejas, o tenga una forma de recrearlas sobre la marcha. Si conoce los ingredientes necesarios para recrearlos, entonces no hay forma de que un atacante pueda "encontrarlos" porque no existen hasta que se necesitan. Esto puede parecer complicado, pero en realidad no lo es. Más sobre esto más adelante.

La importancia de estar fuera de línea

Los sitios web son administrados por personas. Para la mayoría de los sitios web, probablemente sea seguro asumir que estas personas generalmente tienen buenas intenciones, pero incluso las mejores personas pueden cometer errores. Solo el año pasado, hubo una serie de grandes violaciones de seguridad de sitios web de empresas grandes y generalmente seguras como Linked-In, Yahoo, Equifax, Apple y Uber, solo por nombrar algunas. Estas son empresas grandes con departamentos de seguridad y fueron violadas.

El almacenamiento en la nube suena elegante y ofrece comodidad, pero lo que es una "nube" en realidad es la computadora de otra persona que está utilizando para almacenar sus archivos. Como dije anteriormente, la gente puede cometer errores. Si eso sucede, sus contraseñas podrían estar disponibles para todo el mundo. Los sitios en la nube son un objetivo gigante para los atacantes debido a la cantidad de datos que contienen. Rompe el sitio en la nube, obtén acceso a toda la información que potencialmente millones de personas han almacenado.

Estoy seguro de que algo de esto es paranoia, pero con una gran parte de tu vida escondida detrás de estas contraseñas, protégelas como tales.

Paso 7: Mi recomendación

Este ha sido un preámbulo muy largo para explicar los pilares principales de la seguridad de las contraseñas. Si sigue esas 6 pautas, debería tener problemas mínimos de seguridad en línea, y si algo sucede, debe detenerse en la fuente, no extenderse al resto de su vida en línea.

Hay muchas formas diferentes de resolver estos desafíos. Algunos son mejores que otros y brindan diferentes beneficios. Mi solución favorita es SuperGenPass (SGP). No estoy afiliado de ninguna manera, solo soy un fan.

Fácil de usar

SGP tiene una aplicación para su teléfono y un botón que puede agregar a su navegador. Cuando vaya a un sitio web y le solicite su inicio de sesión, haga clic en el botón. Aparecerá una pequeña ventana. Ingrese su contraseña maestra. ¡SGP generará una contraseña para este sitio y la ingresará en el cuadro de contraseña por usted!

Largo

Puede elegir la longitud de la contraseña que se crea. Esto generará contraseñas de hasta 24 caracteres, lo cual es bastante seguro, pero puede elegir más corto si algunos sitios web limitan la longitud de su contraseña.

Complejo

Se utilizan mayúsculas, minúsculas y números, lo que es bastante seguro. No siguen ningún patrón reconocible sin palabras ni frases. Nada de su URL o contraseña maestra está en esta cadena.

Único

Cada sitio web tendrá una contraseña completamente única. Las contraseñas de example1.com y example2.com son completamente diferentes, aunque solo hay un carácter diferente en los "ingredientes" iniciales. Como puede ver en el ejemplo siguiente, no hay conexión entre los "ingredientes" y la contraseña resultante y son MUY diferentes entre sí.

masterpassword: example1.com -> zVNqyKdf7Fmasterpassword: example2.com -> eYPtU3mfVw

Almacenamiento

No almacena ni transmite datos. Se puede ejecutar completamente sin conexión si está preocupado y no hay forma de que alguien los encuentre o los roben.

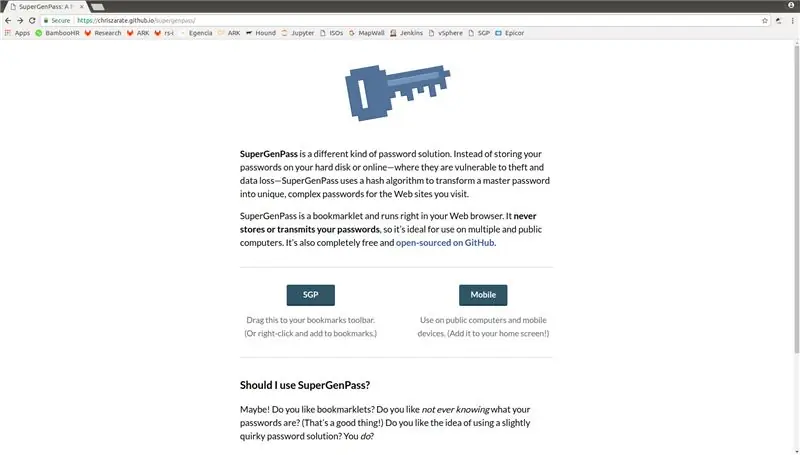

Paso 8: SGP: Configuración

Configurar SGP es muy simple. Primero, probablemente querrá agregarlo a su barra de marcadores. Para hacer esto, vaya a:

chriszarate.github.io/supergenpass/

Habrá 2 botones para elegir. Para configurar una computadora que usa habitualmente, arrastre el botón izquierdo a la barra de marcadores. Esto le dará un nuevo botón para usar.

Si va a utilizar la computadora de otra persona en el futuro, puede seleccionar el botón de la derecha. Esto le permitirá usar SGP sin cambiar nada en su navegador. También es una opción para un navegador móvil.

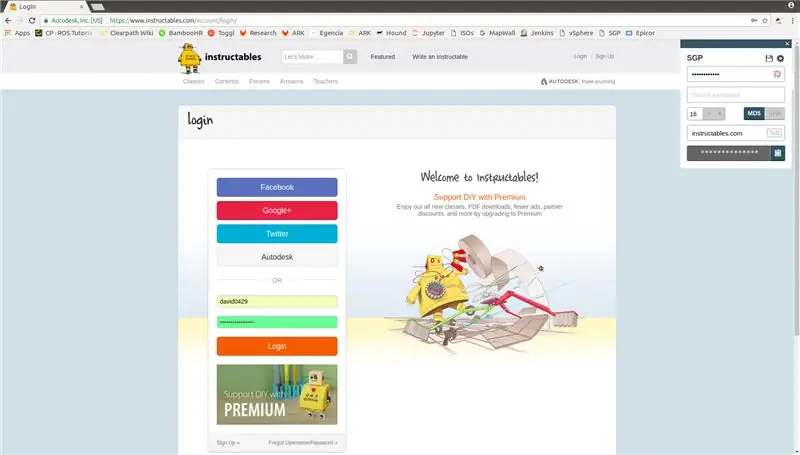

Una vez que se haya agregado a la barra de marcadores, haga clic en el botón. Se abrirá una pequeña ventana en la esquina de su página web. Al hacer clic en el pequeño engranaje se abrirá la configuración.

Largo

El número de la izquierda es la longitud de la contraseña que generará. Recomiendo buscar en los sitios que más usa y configurarlo en el número más alto que estos sitios permitan. Se recomienda más de 12, pero cuanto más tiempo, mejor, especialmente porque no es necesario que lo recuerde.

Tipo de hash

Hay dos opciones para el tipo de hash que se utiliza, MD5 y SHA. Ambos generarán contraseñas con letras mayúsculas, minúsculas y números. Cambiar esto es una forma sencilla de cambiar todas sus contraseñas manteniendo la misma contraseña maestra.

Contraseña secreta

La sección de contraseña secreta es una forma adicional de asegurarse de que todo esté seguro. Cuando se inicia el subprograma, si tiene una contraseña secreta, mostrará una pequeña imagen en el cuadro de contraseña. Esta contraseña SIEMPRE debe ser la misma cuando se inicia. Si se inicia y esta imagen no es la que suele ser, existe la posibilidad de que alguien esté intentando obtener su contraseña maestra.

Contraseña maestra

Esto no es necesario durante la instalación, pero es muy importante. Asegúrese de elegir una contraseña segura. Esta es una contraseña única que siempre ingresa en cada sitio. Asegúrese de que sea algo que pueda recordar, pero que sea complejo, largo y no personal.

Ahorro

Una vez que elija todas sus configuraciones, haga clic en el icono de guardar y en el icono de engranaje nuevamente para cerrar la configuración

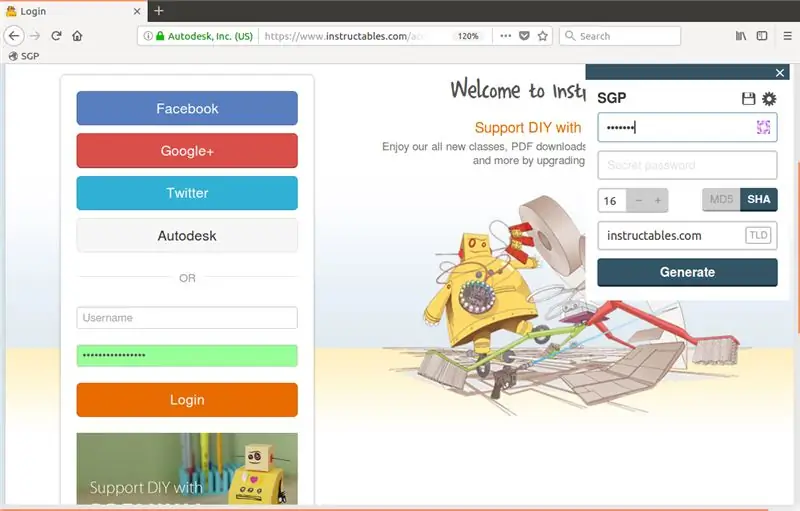

Paso 9: use SGP

Para usar SGP, navegue a un sitio web como lo haría normalmente. Cuando necesite ingresar su contraseña, haga clic en el botón SGP que agregó a su barra de favoritos. Si usó una contraseña secreta al configurar SGP, asegúrese de que la imagen que aparece en el cuadro de contraseña coincida con la que tenía cuando la configuró.

Escriba su contraseña maestra y presione Enter. ¡Esto calculará su contraseña única para este sitio web y la completará por usted! Mientras escribe su contraseña maestra, el icono se actualizará. Si la imagen no coincide con el icono que suele tener, es porque ha escrito mal su contraseña maestra o alguien está intentando obtener su contraseña.

Dependiendo de cómo esté escrito el sitio, es posible que SGP no pueda ingresar la contraseña por usted o que el sitio no se dé cuenta de que se ha ingresado. Si ese es el caso, puede hacer clic en el icono de copia junto al cuadro de contraseña generada y pegarlo manualmente.

Una vez que haya introducido su contraseña, haga clic en Iniciar sesión y estará allí.

Paso 10: Pensamientos finales

Es posible que SGP no funcione para todos, y eso está bien. No es la solución perfecta porque no existe tal cosa. Si tiene otro servicio o método que le gusta usar para las contraseñas, tenga en cuenta los 6 pasos para una contraseña segura. Si su método actual se queda corto en un par de estas áreas, podría ser el momento de buscar otra solución. Sí, puede llevar medio día cambiar todas sus cuentas, pero eso probablemente sería menos un dolor de cabeza que tener sus cuentas violadas.

Una nota sobre el almacenamiento en línea: si el servicio almacena sus contraseñas en línea / en la "nube", verifique sus prácticas de seguridad para asegurarse de que sean buenas. Es probable que el sitio le diga lo que están haciendo para proteger sus contraseñas si lo están haciendo correctamente. Si no está seguro, envíeles un correo electrónico y pregunte. Si no pueden darle una respuesta buena / concisa / precisa, tenga cuidado al usar ese servicio.

Recomendado:

¿Cómo medir correctamente el consumo de energía de los módulos de comunicación inalámbrica en la era de bajo consumo de energía ?: 6 pasos

¿Cómo medir correctamente el consumo de energía de los módulos de comunicación inalámbrica en la era del bajo consumo de energía ?: El bajo consumo de energía es un concepto extremadamente importante en la Internet de las cosas. La mayoría de los nodos de IoT deben funcionar con baterías. Solo midiendo correctamente el consumo de energía del módulo inalámbrico podemos estimar con precisión cuánta batería i

CÓMO APAGAR EL PI DE FRAMBUESA CORRECTAMENTE: 5 Pasos

CÓMO APAGAR EL RASPBERRY PI CORRECTAMENTE: Probablemente todos los usuarios de RPi alguna vez se pregunten cómo apagar el Raspberry Pi. No se puede simplemente apagar la alimentación. Si lo hace, es muy probable que algún día la tarjeta SD se dañe y su RPi no se inicie. Primero debe apagar el sistema operativo, y solo entonces puede

Cómo terminar correctamente los cables de PC: 7 pasos

Cómo terminar correctamente los cables de PC: Acabo de descubrir un método INCREÍBLE para limpiar adecuadamente esos cables feos que todos tenemos que usar. Probablemente los haya visto en sus conectores de E / S frontales o en los encabezados USB internos. Finalmente, no más molestos pedacitos de salsa de tomate y mostaza arruinandote

Cómo conectar y configurar correctamente un mini sistema de estantería HiFi (sistema de sonido): 8 pasos (con imágenes)

Cómo conectar y configurar correctamente un mini sistema de estantería HiFi (sistema de sonido): Soy una persona que disfruta aprendiendo sobre ingeniería eléctrica. Soy una escuela secundaria en la Escuela Ann Richards para Mujeres Líderes Jóvenes. Estoy haciendo este instructivo para ayudar a cualquiera que quiera disfrutar de su música desde un Mini LG HiFi Shelf Syste

Cómo instalar correctamente un interruptor de apagado en una Les Paul (sin taladrar): 5 pasos

Cómo instalar un interruptor de apagado en una Les Paul correctamente (sin taladrar): de acuerdo, le mostraré cómo instalar un interruptor de apagado en un Les Paul correctamente, envíeme un correo electrónico si tiene alguna pregunta o problema (ovdirtbiker@sbcglobal.net)