Tabla de contenido:

- Paso 1: HackerBox 0032: Contenido de la caja

- Paso 2: Locksport

- Paso 3: Arduino UNO R3

- Paso 4: Entorno de desarrollo integrado de Arduino (IDE)

- Paso 5: Tecnología del sistema de alarma de seguridad

- Paso 6: Tecnología NFC y RFID

- Paso 7: Módulo RFID PN532

- Paso 8: Teclado con código de acceso

- Paso 9: Sirena con zumbador piezoeléctrico

- Paso 10: LED RGB de registro de cambio

- Paso 11: interruptor de proximidad magnético

- Paso 12: Sensores de movimiento PIR

- Paso 13: Cable trampa láser

- Paso 14: una máquina de estado del sistema de alarma de seguridad

- Paso 15: Blue Box Phreaking

- Paso 16: HACKEAR EL PLANETA

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:43.

- Última modificación 2025-01-23 14:40.

Este mes, los hackers de HackerBox están explorando cerraduras físicas y elementos de los sistemas de alarma de seguridad. Este Instructable contiene información para trabajar con HackerBox # 0032, que puede recoger aquí hasta agotar existencias. Además, si desea recibir un HackerBox como este en su buzón cada mes, suscríbase en HackerBoxes.com y únase a la revolución.

Temas y objetivos de aprendizaje para HackerBox 0032:

- Practica las herramientas y habilidades del Locksport moderno

- Configurar Arduino UNO y Arduino IDE

- Explore la tecnología NFC y RFID

- Desarrollar un sistema de alarma de seguridad de demostración

- Implementar sensores de movimiento para el sistema de alarma.

- Implementar cables trampa láser para el sistema de alarma

- Implementar interruptores de proximidad para el sistema de alarma.

- Codifique un controlador de máquina de estado para el sistema de alarma

- Comprender el funcionamiento y las limitaciones de Blue Boxes

HackerBoxes es el servicio de caja de suscripción mensual para electrónica de bricolaje y tecnología informática. Somos aficionados, creadores y experimentadores. Somos los soñadores de sueños. ¡HACKE EL PLANETA!

Paso 1: HackerBox 0032: Contenido de la caja

- Tarjeta de referencia coleccionable HackerBoxes # 0032

- Arduino UNO R3 con MicroUSB

- Candado de práctica transparente

- Juego de ganzúas

- Módulo RFID PN532 V3 con dos etiquetas

- Módulo de sensor de movimiento PIR HC-SR501

- Dos módulos láser

- Módulo sensor de luz fotorresistor

- Componentes del sensor fotorresistor

- Interruptor de contacto de proximidad magnético

- Teclado matricial con 16 teclas

- LED redondo APA106 RGB de 8 mm

- Zumbador piezoeléctrico

- Clip de batería de 9V con conector cilíndrico UNO

- Cable micro USB

- Jerséis Dupont de mujer a hombre

- Etiqueta de la HERRAMIENTA

- Pin de solapa INFOSEC exclusivo

Algunas otras cosas que serán útiles:

- Soldador, soldadura y herramientas de soldadura básicas

- Computadora para ejecutar herramientas de software

- Tablero de pruebas y cables de puente sin soldadura (opcional)

- Una batería de 9V (opcional)

Lo más importante es que necesitará sentido de la aventura, espíritu de bricolaje y curiosidad por los piratas informáticos. La electrónica de bricolaje incondicional no es una búsqueda trivial, y los HackerBoxes no están diluidos. El objetivo es el progreso, no la perfección. Cuando persiste y disfruta de la aventura, se puede obtener una gran satisfacción al aprender nuevas tecnologías y, con suerte, hacer que algunos proyectos funcionen. Le sugerimos que dé cada paso lentamente, prestando atención a los detalles y no tenga miedo de pedir ayuda.

Hay una gran cantidad de información para miembros actuales y potenciales en las preguntas frecuentes de HackerBoxes.

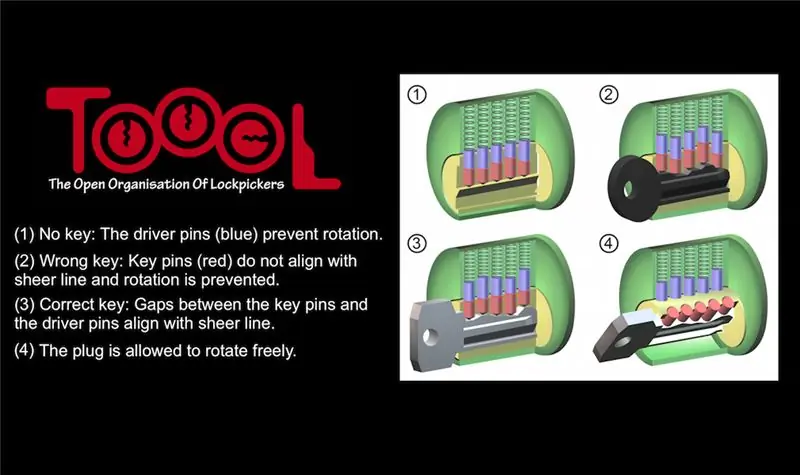

Paso 2: Locksport

Locksport es el deporte o la recreación de derrotar a las cerraduras. Los entusiastas aprenden una variedad de habilidades que incluyen abrir cerraduras, golpear cerraduras y otras técnicas utilizadas tradicionalmente por cerrajeros y otros profesionales de la seguridad. Los entusiastas de Locksport disfrutan del desafío y la emoción de aprender a derrotar todas las formas de candados y, a menudo, se reúnen en grupos deportivos para compartir conocimientos, intercambiar ideas y participar en una variedad de actividades recreativas y concursos. Para una buena introducción, sugerimos la Guía del MIT para la selección de cerraduras.

TOOOL (The Open Organization Of Lockpickers) es una organización de individuos que se dedican al pasatiempo de Locksport, además de educar a sus miembros y al público sobre la seguridad (o la falta de ella) que brindan las cerraduras comunes. "La misión de TOOOL es promover el conocimiento del público en general sobre las cerraduras y la apertura de cerraduras. Al examinar cerraduras, cajas fuertes y otro hardware similar y al discutir públicamente nuestros hallazgos, esperamos aclarar el misterio con el que están imbuidos muchos de estos productos."

Verificar el calendario en el sitio de TOOOL muestra que podrá conocer gente de TOOOL este verano tanto en HOPE en Nueva York como en DEF CON en Las Vegas. Trate de encontrar TOOOL siempre que pueda en sus viajes, muéstreles un poco de amor y obtenga algunos conocimientos y aliento útiles de Locksport.

Profundizando, este video tiene algunos buenos consejos. Definitivamente busque el PDF de "Exceso de detalles al abrir cerraduras" recomendado en el video.

CONSIDERACIONES ÉTICAS: Revise cuidadosamente e inspírese seriamente en el estricto código de ética de TOOOL, que se resume en las siguientes tres reglas:

- Nunca saque ni manipule con el objetivo de abrir un candado que no le pertenezca, a menos que el propietario legítimo del candado le haya otorgado un permiso explícito.

- Nunca divulgue el conocimiento o las herramientas de abrir cerraduras a personas que usted conozca o que tenga motivos para sospechar que buscarían emplear dichas habilidades o equipos de manera criminal.

- Tenga en cuenta las leyes pertinentes sobre ganzúas y equipos relacionados en cualquier país, estado o municipio en el que desee dedicarse a la apertura de cerraduras por aficionado o al deporte recreativo.

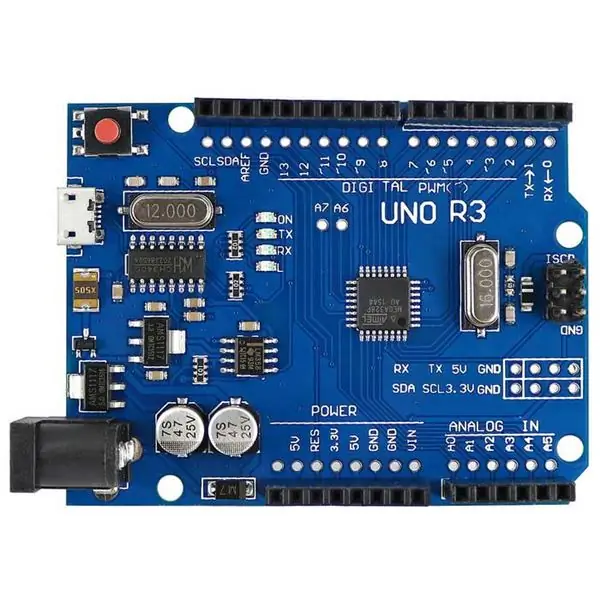

Paso 3: Arduino UNO R3

Este Arduino UNO R3 está diseñado pensando en la facilidad de uso. El puerto de interfaz MicroUSB es compatible con los mismos cables MicroUSB que se utilizan con muchos teléfonos móviles y tabletas.

Especificación:

- Microcontrolador: ATmega328P (hoja de datos)

- Puente serie USB: CH340G (hoja de datos)

- Voltaje de funcionamiento: 5 V

- Voltaje de entrada (recomendado): 7-12 V

- Voltaje de entrada (límites): 6-20 V

- Pines de E / S digitales: 14 (de los cuales 6 proporcionan salida PWM)

- Pines de entrada analógica: 6

- Corriente CC por pin de E / S: 40 mA

- Corriente CC para pin de 3.3V: 50 mA

- Memoria flash: 32 KB de los cuales 0.5 KB son usados por el gestor de arranque

- SRAM: 2 KB

- EEPROM: 1 KB

- Velocidad de reloj: 16 MHz

Las placas Arduino UNO cuentan con un chip de puente USB / serie integrado. En esta variante en particular, el chip puente es el CH340G. Tenga en cuenta que hay varios otros tipos de chips de puente USB / serie que se utilizan en los diversos tipos de placas Arduino. Estos chips permiten que el puerto USB de su computadora se comunique con la interfaz serial en el chip del procesador de Arduino.

El sistema operativo de una computadora requiere un controlador de dispositivo para comunicarse con el chip USB / serial. El controlador permite que el IDE se comunique con la placa Arduino. El controlador de dispositivo específico que se necesita depende tanto de la versión del sistema operativo como del tipo de chip USB / serie. Para los chips USB / serie CH340, hay controladores disponibles para muchos sistemas operativos (UNIX, Mac OS X o Windows). El fabricante de la CH340 suministra esos controladores aquí.

Cuando conecte por primera vez el Arduino UNO a un puerto USB de su computadora, se encenderá una luz roja de encendido (LED). Casi inmediatamente después, un LED de usuario rojo comenzará a parpadear rápidamente. Esto sucede porque el procesador está precargado con el programa BLINK, que ahora se está ejecutando en la placa.

Paso 4: Entorno de desarrollo integrado de Arduino (IDE)

Si aún no tiene el IDE de Arduino instalado, puede descargarlo desde Arduino.cc

Si desea información introductoria adicional para trabajar en el ecosistema Arduino, le sugerimos que consulte las instrucciones del Taller de inicio de HackerBoxes.

Conecte el UNO al cable MicroUSB, conecte el otro extremo del cable a un puerto USB de la computadora e inicie el software Arduino IDE. En el menú IDE, seleccione "Arduino UNO" en herramientas> tablero. Además, seleccione el puerto USB apropiado en el IDE en herramientas> puerto (probablemente un nombre con "wchusb" en él).

Finalmente, cargue un fragmento de código de ejemplo:

Archivo-> Ejemplos-> Conceptos básicos-> Parpadeo

Este es en realidad el código que se precargó en UNO y debería estar ejecutándose ahora mismo para hacer parpadear rápidamente el LED de usuario rojo. Sin embargo, el código BLINK en el IDE hace que el LED parpadee un poco más lentamente, por lo que después de cargarlo en la placa, notará que el parpadeo del LED habrá cambiado de rápido a lento. Cargue el código BLINK en UNO haciendo clic en el botón SUBIR (el icono de flecha) justo encima de su código modificado. Mire a continuación el código para ver la información de estado: "compilando" y luego "cargando". Finalmente, el IDE debería indicar "Carga completa" y su LED debería parpadear más lentamente.

Una vez que pueda descargar el código BLINK original y verificar el cambio en la velocidad del LED. Eche un vistazo de cerca al código. Puede ver que el programa enciende el LED, espera 1000 milisegundos (un segundo), apaga el LED, espera otro segundo y luego lo hace todo de nuevo, para siempre.

Modifique el código cambiando las dos declaraciones "delay (1000)" por "delay (100)". Esta modificación hará que el LED parpadee diez veces más rápido, ¿verdad? Cargue el código modificado en UNO y su LED debería parpadear más rápido.

Si es así, ¡enhorabuena! Acaba de piratear su primer código incrustado.

Una vez que su versión de parpadeo rápido esté cargada y ejecutándose, ¿por qué no ver si puede cambiar el código nuevamente para que el LED parpadee rápidamente dos veces y luego espere un par de segundos antes de repetir? ¡Darle una oportunidad! ¿Qué tal algunos otros patrones? Una vez que logre visualizar un resultado deseado, codificarlo y observar que funciona según lo planeado, habrá dado un paso enorme para convertirse en un hacker de hardware competente.

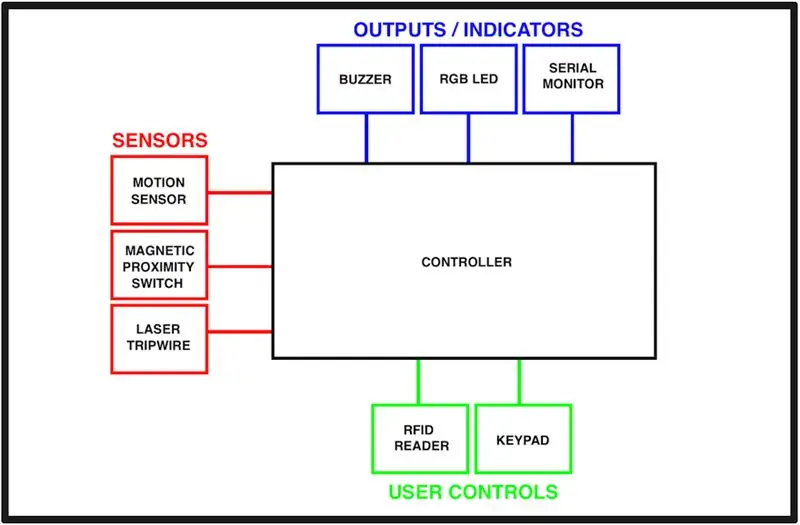

Paso 5: Tecnología del sistema de alarma de seguridad

El Arduino UNO se puede utilizar como controlador para la demostración experimental de un sistema de alarma de seguridad.

Se pueden utilizar sensores (como sensores de movimiento, interruptores magnéticos de puertas o cables trampa láser) para activar el sistema de alarma de seguridad.

Las entradas del usuario, como teclados o tarjetas RFID, pueden proporcionar control al usuario para el sistema de alarma de seguridad.

Los indicadores (como zumbadores, LED y monitores en serie) pueden proporcionar salida y estado a los usuarios desde el sistema de alarma de seguridad.

Paso 6: Tecnología NFC y RFID

RFID (identificación por radiofrecuencia) es un proceso mediante el cual los elementos pueden identificarse mediante ondas de radio. NFC (Near Field Communication) es un subconjunto especializado dentro de la familia de tecnología RFID. Específicamente, NFC es una rama de RFID de alta frecuencia (HF) y ambas operan a la frecuencia de 13,56 MHz. NFC está diseñado para ser una forma segura de intercambio de datos, y un dispositivo NFC puede ser tanto un lector NFC como una etiqueta NFC. Esta característica única permite que los dispositivos NFC se comuniquen entre pares.

Como mínimo, un sistema RFID comprende una etiqueta, un lector y una antena. El lector envía una señal de interrogación a la etiqueta a través de la antena y la etiqueta responde con su información única. Las etiquetas RFID son activas o pasivas.

Las etiquetas RFID activas contienen su propia fuente de energía, lo que les da la capacidad de transmitir con un rango de lectura de hasta 100 metros. Su largo rango de lectura hace que las etiquetas RFID activas sean ideales para muchas industrias donde la ubicación de activos y otras mejoras en la logística son importantes.

Las etiquetas RFID pasivas no tienen su propia fuente de alimentación. En cambio, son alimentados por la energía electromagnética transmitida desde el lector RFID. Debido a que las ondas de radio deben ser lo suficientemente fuertes para alimentar las etiquetas, las etiquetas RFID pasivas tienen un rango de lectura desde el contacto cercano y hasta 25 metros.

Las etiquetas RFID pasivas vienen en todas las formas y tamaños. Operan principalmente en tres rangos de frecuencia:

- Baja frecuencia (LF) 125-134 kHz

- Alta frecuencia (HF) 13,56 MHz

- Frecuencia ultra alta (UHF) de 856 MHz a 960 MHz

Los dispositivos de comunicación de campo cercano funcionan a la misma frecuencia (13,56 MHz) que los lectores y etiquetas HF RFID. Como versión de HF RFID, los dispositivos de comunicación de campo cercano se han aprovechado de las limitaciones de corto alcance de su radiofrecuencia. Debido a que los dispositivos NFC deben estar muy próximos entre sí, por lo general no más de unos pocos centímetros, se ha convertido en una opción popular para la comunicación segura entre dispositivos de consumo como los teléfonos inteligentes.

La comunicación de igual a igual es una característica que distingue a NFC de los dispositivos RFID típicos. Un dispositivo NFC puede actuar como lector y como etiqueta. Esta capacidad única ha convertido a NFC en una opción popular para el pago sin contacto, un factor clave en la decisión de los actores influyentes en la industria móvil de incluir NFC en los teléfonos inteligentes más nuevos. Además, los teléfonos inteligentes NFC transmiten información de un teléfono inteligente a otro al tocar los dos dispositivos juntos, lo que convierte el intercambio de datos como información de contacto o fotografías en una tarea simple.

Si tiene un teléfono inteligente, probablemente pueda leer y escribir chips NFC. Hay muchas aplicaciones interesantes, incluidas algunas que le permiten usar chips NFC para iniciar otras aplicaciones, activar eventos de calendario, configurar alarmas y almacenar varios bits de información. A continuación, se muestra una tabla de qué tipo de etiquetas NFC son compatibles con qué dispositivos móviles.

Con respecto a los tipos de etiquetas NFC incluidos, la tarjeta blanca y el llavero azul contienen chips Mifare S50 (hoja de datos).

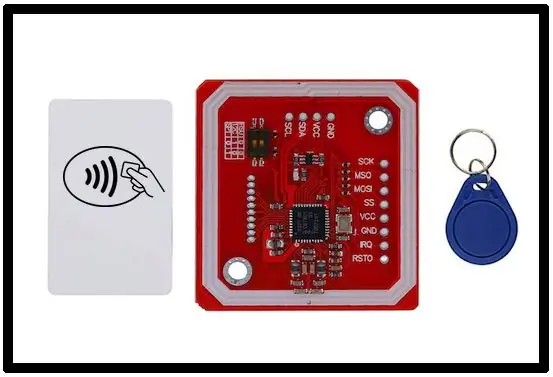

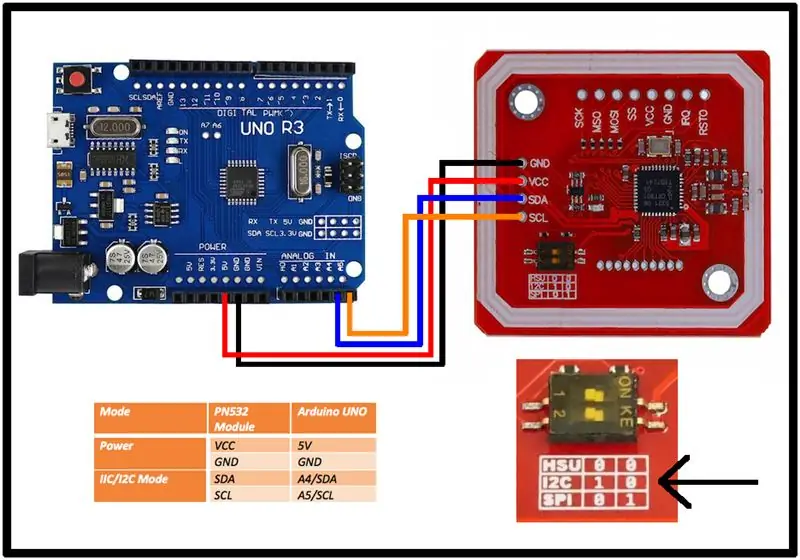

Paso 7: Módulo RFID PN532

Este módulo RFID NFC se basa en el NXP PN532 (hoja de datos) con muchas funciones. El módulo rompe casi todos los pines IO del chip NXP PN532. El diseño del módulo proporciona un manual detallado.

Para usar el módulo, soldaremos en el encabezado de cuatro pines.

El interruptor DIP está cubierto con cinta Kapton, que debe despegarse. Luego, los interruptores se pueden configurar en modo I2C como se muestra.

Se utilizan cuatro cables para conectar el encabezado a los pines del Arduino UNO.

Se deben instalar dos bibliotecas en el IDE de Arduino para el módulo PN532.

Instale la biblioteca NDEF para Arduino

Instale la biblioteca PN532 para Arduino

Una vez que las cinco carpetas se hayan expandido a la carpeta Bibliotecas, cierre y reinicie el IDE de Arduino para "instalar" las bibliotecas.

Cargue este bit de código Arduino:

Archivos-> Ejemplos-> NDEF-> ReadTag

Configure Serial Monitor a 9600 baudios y cargue el boceto.

El escaneo de los dos tokens RFID (la tarjeta blanca y el llavero azul) generará datos de escaneo al monitor en serie de la siguiente manera:

Etiqueta NFC sin formato - Mifare Classic UID AA AA AA AA

El UID (identificador único) se puede usar como un mecanismo de control de acceso que requiere esa tarjeta en particular para acceder, como para desbloquear una puerta, abrir una puerta o desarmar un sistema de alarma.

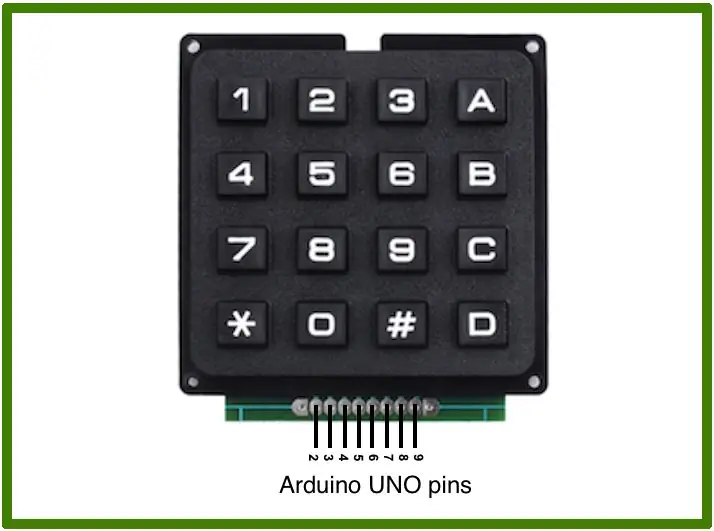

Paso 8: Teclado con código de acceso

Se puede usar un teclado para ingresar un código de acceso para obtener acceso, como para desbloquear una puerta, abrir una puerta o desarmar un sistema de alarma.

Después de conectar el teclado al Arduino como se muestra, descargue la biblioteca de teclados desde esta página.

Cargue el boceto:

Archivo-> Ejemplos-> Teclado-> HelloKeypad

Y luego modifique estas líneas de código:

byte constante ROWS = 4; byte constante COLS = 4; teclas de caracteres [ROWS] [COLS] = {{'1', '2', '3', 'A'}, {'4', '5', '6', 'B'}, {'7', '8', '9', 'C'}, {'*', '0', '#', 'D'}}; byte rowPins [ROWS] = {6, 7, 8, 9}; byte colPins [COLS] = {2, 3, 4, 5};

Utilice el monitor en serie para observar qué teclas del teclado se están presionando.

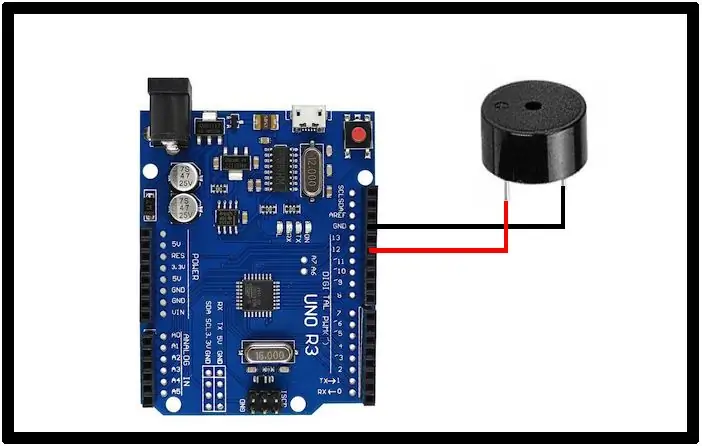

Paso 9: Sirena con zumbador piezoeléctrico

¿Qué sistema de alarma no necesita una sirena de alarma?

Conecte el zumbador piezoeléctrico como se muestra. Tenga en cuenta el indicador "+" en el timbre.

Pruebe el código adjunto en el archivo siren.ino

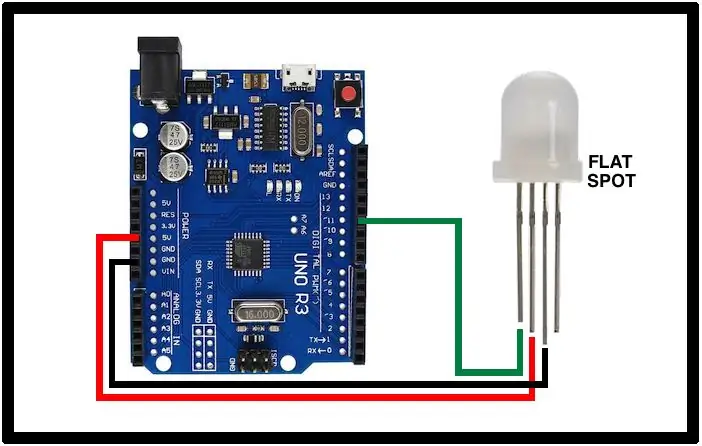

Paso 10: LED RGB de registro de cambio

El APA106 (hoja de datos) consta de tres LED (rojo, verde y azul) empaquetados junto con un controlador de registro de desplazamiento para admitir una entrada de datos de un solo pin. El pin no utilizado es una salida de datos que permitiría encadenar las unidades APA106 si estuviéramos usando más de una.

La sincronización del APA106 es similar al WS2812 o la clase de dispositivos a los que se hace referencia en general como NeoPixels. Para controlar el APA106, usaremos la biblioteca FastLED.

Pruebe el boceto adjunto onepixel.ino que usa FastLED para alternar los colores en un APA106 conectado al pin 11 del Arduino UNO.

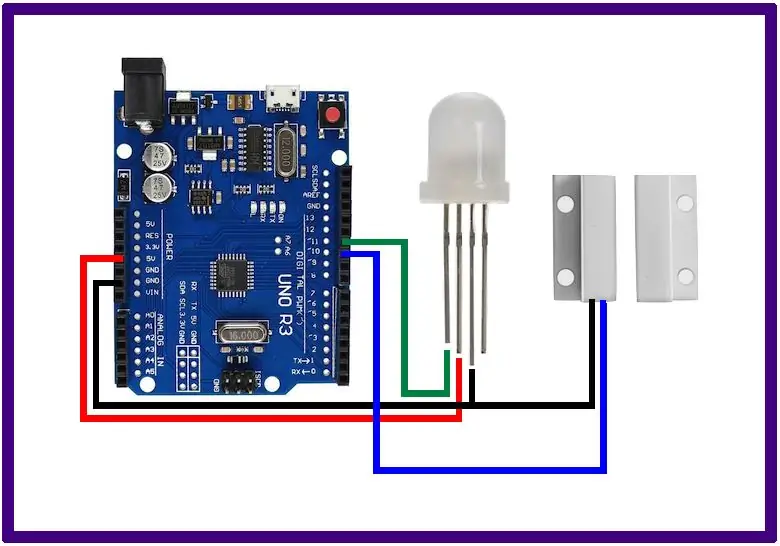

Paso 11: interruptor de proximidad magnético

Un interruptor de proximidad magnético (o interruptor de contacto) se usa a menudo en sistemas de alarma para detectar el estado abierto o cerrado de ventanas o puertas. Un imán en un lado cierra (o abre) un interruptor en el otro lado cuando están cerca. El circuito y el código aquí muestran la facilidad con la que se pueden utilizar estos "conmutadores de proximidad".

Tenga en cuenta que el conmutador de proximidad incluido es "N. C." o normalmente cerrado. Esto significa que cuando el imán no está cerca del interruptor, el interruptor está cerrado (o es conductor). Cuando el imán está cerca del interruptor, se abre o deja de conducir.

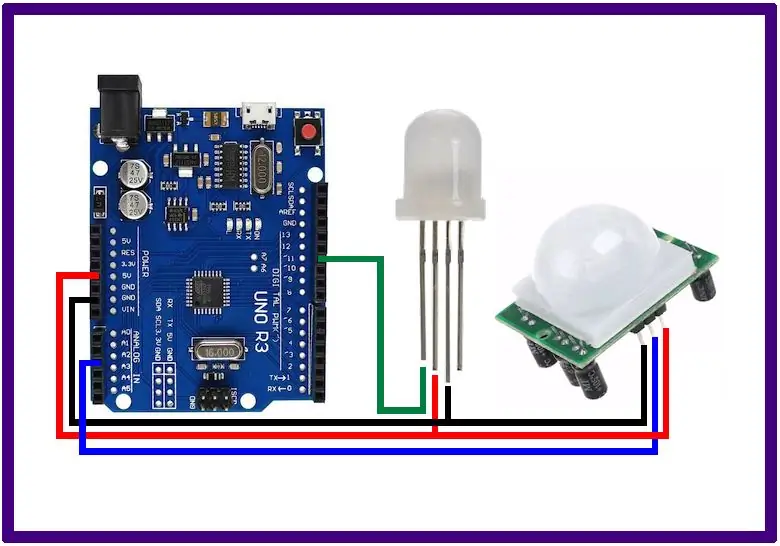

Paso 12: Sensores de movimiento PIR

El HC-SR501 (tutorial) es un detector de movimiento basado en un sensor de infrarrojos pasivo (PIR). Los sensores PIR miden la radiación infrarroja (IR) de los objetos en su campo de visión. Todos los objetos (a temperaturas normales) emiten energía térmica en forma de radiación. Esta radiación no es visible para el ojo humano porque se encuentra principalmente en longitudes de onda infrarrojas. Sin embargo, puede ser detectado por dispositivos electrónicos como sensores PIR.

Conecte los componentes como se muestra y cargue el código de ejemplo para deleitar sus ojos con una demostración simple de iluminaciones LED activadas por movimiento. El movimiento de activación hace que el código de ejemplo cambie el color del LED RGB.

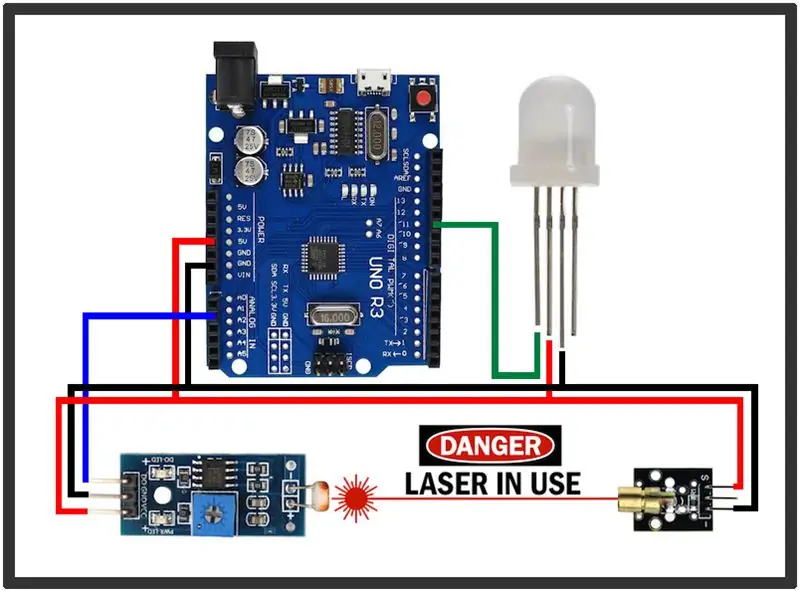

Paso 13: Cable trampa láser

Un láser combinado con un módulo sensor de luz es un buen cable trampa láser para detectar intrusos.

El módulo sensor de luz incluye un potenciómetro para establecer un umbral de disparo y un comparador para activar una señal digital al cruzar el umbral. El resultado es una solución llave en mano robusta.

Alternativamente, es posible que desee probar su propio detector láser colocando un LDR desnudo y una resistencia de 10K como divisor de voltaje que alimenta una entrada analógica (no digital). En este caso, el umbral se realiza dentro del controlador. Mira este ejemplo.

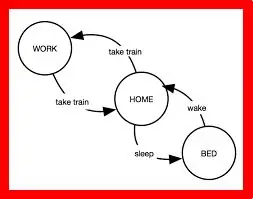

Paso 14: una máquina de estado del sistema de alarma de seguridad

Los elementos demostrados se pueden combinar en un sistema de alarma experimental básico. Uno de esos ejemplos implementa una máquina de estado simple con cuatro estados:

ESTADO1 - ARMADO

- Iluminar el LED a AMARILLO

- Leer sensores

- Sensores activados -> ESTADO2

- Ingresó el código correcto del teclado -> STATE3

- Lectura correcta de RFID -> STATE3

ESTADO2 - ALARMA

- Iluminar el LED a ROJO

- Sonido de sirena en zumbador

- Botón de salida "D" presionado -> ESTADO3

ESTADO3 - DESARMADO

- Iluminar el LED a VERDE

- Apague la sirena en el zumbador

- Botón de armado "A" presionado -> ESTADO1

- Nuevo Botón RFID "B" Presionado -> STATE4

ESTADO4 - NEWRFID

- Iluminar el LED a AZUL

- Tarjeta escaneada (AGREGARLO) -> ESTADO3

- Botón de salida "D" -> STATE3

Paso 15: Blue Box Phreaking

La Caja Azul era un dispositivo de pirateo de teléfonos electrónicos (phreaking) que reproduce los tonos que se usaban para cambiar las llamadas telefónicas de larga distancia. Permitieron enrutar sus propias llamadas y omitir la conmutación y facturación normales de teléfono. Las cajas azules ya no funcionan en la mayoría de los países, pero con un Arduino UNO, teclado, zumbador y LED RGB, puedes construir una réplica de caja azul genial. Consulte también este proyecto similar.

Existe una conexión histórica muy interesante entre Blue Boxes y Apple Computer.

El Proyecto MF tiene información interesante sobre una simulación viviente de la señalización telefónica analógica SF / MF tal como se usó en la red telefónica de los años 50 a los 80. Le permite realizar llamadas telefónicas de "caja azul" como los phreaks telefónicos de antaño.

Paso 16: HACKEAR EL PLANETA

Si ha disfrutado de este Instrucable y le gustaría tener una caja genial de proyectos de tecnología informática y electrónica hackeable en su buzón de correo cada mes, únase a la revolución navegando en HackerBoxes.com y suscribiéndose a la caja sorpresa mensual.

Comuníquese y comparta su éxito en los comentarios a continuación o en la página de Facebook de HackerBoxes. Ciertamente, háganos saber si tiene alguna pregunta o necesita ayuda con algo. ¡Gracias por ser parte de HackerBoxes!

Recomendado:

HackerBox 0060: Zona de juegos: 11 pasos

HackerBox 0060: Playground: Saludos a HackerBox Hackers de todo el mundo. Con HackerBox 0060 experimentarás con Adafruit Circuit Playground Bluefruit con un potente microcontrolador Nordic Semiconductor nRF52840 ARM Cortex M4. Explore la programación integrada con

HackerBox 0041: CircuitPython: 8 pasos

HackerBox 0041: CircuitPython: Saludos a los piratas informáticos HackerBox de todo el mundo. HackerBox 0041 nos trae CircuitPython, MakeCode Arcade, la consola Atari Punk y mucho más. Este Instructable contiene información para comenzar con HackerBox 0041, que se puede comprar h

HackerBox 0058: Codificar: 7 pasos

HackerBox 0058: Encode: ¡Saludos a los hackers HackerBox de todo el mundo! Con HackerBox 0058 exploraremos la codificación de información, códigos de barras, códigos QR, programación de Arduino Pro Micro, pantallas LCD integradas, integración de generación de códigos de barras dentro de proyectos Arduino, inp

HackerBox 0057: Modo seguro: 9 pasos

HackerBox 0057: Modo seguro: ¡Saludos a los piratas informáticos HackerBox de todo el mundo! HackerBox 0057 trae una aldea de IoT, Wireless, Lockpicking y, por supuesto, Hardware Hacking directamente en su laboratorio doméstico. Exploraremos la programación de microcontroladores, exploits de Wi-Fi de IoT, Bluetooth int

HackerBox 0034: SubGHz: 15 pasos

HackerBox 0034: SubGHz: este mes, los hackers de HackerBox están explorando la radio definida por software (SDR) y las comunicaciones por radio en frecuencias por debajo de 1GHz. Este Instructable contiene información para comenzar con HackerBox # 0034, que se puede comprar aquí mientras haya suministros